El software espía es un tipo de software malicioso que realizará ciertas acciones sin consentimiento, como publicidad, recopilación de información personal o cambio de configuración de su dispositivo. Si nota lentitud en su máquina o red, cambios en su navegador u otra actividad inusual, entonces es posible que su computadora haya sido infectada con spyware.[1]

Método uno de cuatro:

Detección y eliminación de spyware en Android

-

1 Identificar comportamiento sospechoso. Si experimenta velocidades de red lentas con frecuencia o está recibiendo mensajes de texto desconocidos / sospechosos, entonces puede tener spyware en su teléfono.[2]

1 Identificar comportamiento sospechoso. Si experimenta velocidades de red lentas con frecuencia o está recibiendo mensajes de texto desconocidos / sospechosos, entonces puede tener spyware en su teléfono.[2] - Los mensajes de texto con texto galimatías o la solicitud de respuestas con ciertos códigos son buenos indicadores de que puede tener spyware.

-

2 Verifica tu uso de datos. Abra la aplicación "Configuración" y toque "Uso de datos". Puede desplazarse hacia abajo para ver el uso de datos de sus diferentes aplicaciones. El uso de datos inusualmente alto puede ser un signo de spyware.

2 Verifica tu uso de datos. Abra la aplicación "Configuración" y toque "Uso de datos". Puede desplazarse hacia abajo para ver el uso de datos de sus diferentes aplicaciones. El uso de datos inusualmente alto puede ser un signo de spyware. -

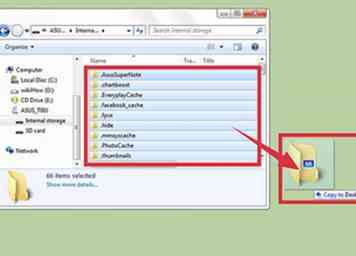

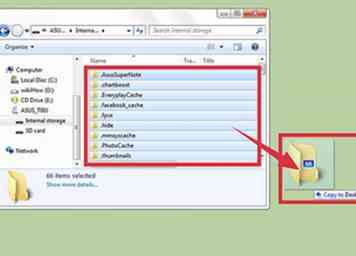

3 Haga una copia de seguridad de sus datos. Conecte su teléfono a su computadora a través de USB, luego arrastre y suelte sus datos (por ejemplo, fotos o información de contacto) para hacer una copia de seguridad.

3 Haga una copia de seguridad de sus datos. Conecte su teléfono a su computadora a través de USB, luego arrastre y suelte sus datos (por ejemplo, fotos o información de contacto) para hacer una copia de seguridad. - Dado que el dispositivo y su computadora están ejecutando diferentes sistemas operativos, su computadora no se infectará.

-

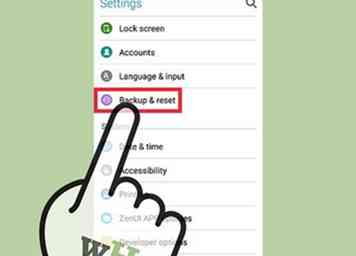

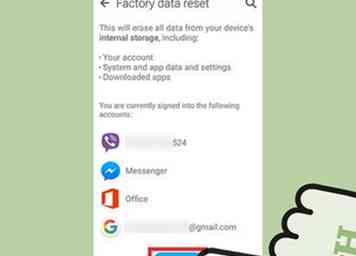

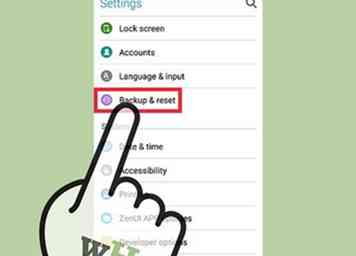

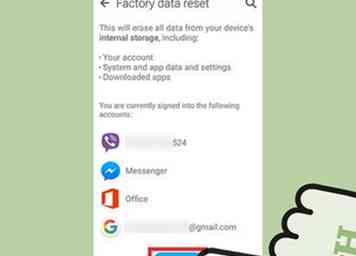

4 Abra la aplicación "Configuración" y toque "Copia de seguridad y restablecer". Esto abre un menú con varias opciones de restauración, incluida la restauración del teléfono a la configuración de fábrica.

4 Abra la aplicación "Configuración" y toque "Copia de seguridad y restablecer". Esto abre un menú con varias opciones de restauración, incluida la restauración del teléfono a la configuración de fábrica. -

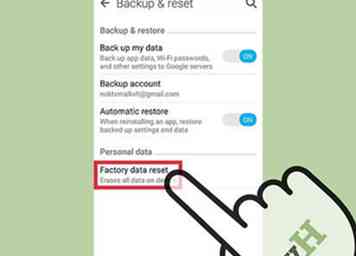

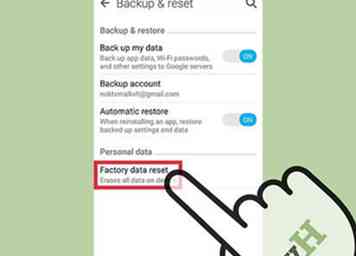

5 Toca "Restablecer datos de fábrica". Este botón aparece en la parte inferior del menú "Copia de seguridad y restablecer".

5 Toca "Restablecer datos de fábrica". Este botón aparece en la parte inferior del menú "Copia de seguridad y restablecer". -

6 Toca "Restablecer teléfono". Su teléfono se reiniciará automáticamente y eliminará todas las aplicaciones y datos, incluido cualquier spyware, y restaurará el teléfono a su estado original.

6 Toca "Restablecer teléfono". Su teléfono se reiniciará automáticamente y eliminará todas las aplicaciones y datos, incluido cualquier spyware, y restaurará el teléfono a su estado original. - Al restablecer el teléfono, se eliminan TODOS los datos almacenados en el dispositivo. ¡Asegúrese de hacer primero una copia de seguridad o no le importe perder los datos!

Método dos de cuatro:

Usando HijackThis (Windows)

-

1 Descargue e instale HijackThis. HijackThis es una herramienta de diagnóstico para Windows utilizada para detectar la presencia de spyware. Haga doble clic en el instalador para ejecutarlo. Una vez instalado, inicie el software.

1 Descargue e instale HijackThis. HijackThis es una herramienta de diagnóstico para Windows utilizada para detectar la presencia de spyware. Haga doble clic en el instalador para ejecutarlo. Una vez instalado, inicie el software. - Otro software libre como Adaware o MalwareBytes también funcionará con un proceso similar.

-

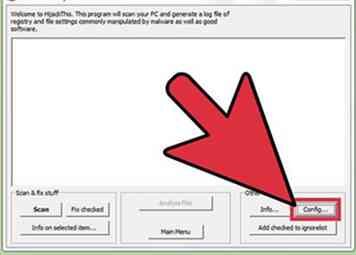

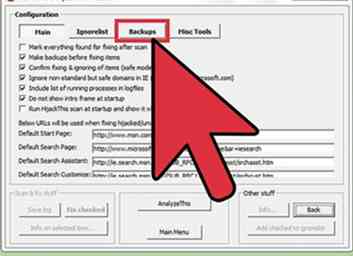

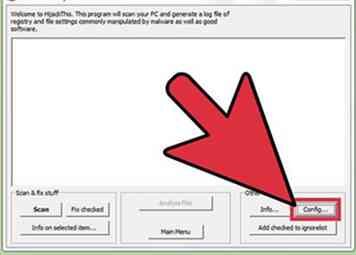

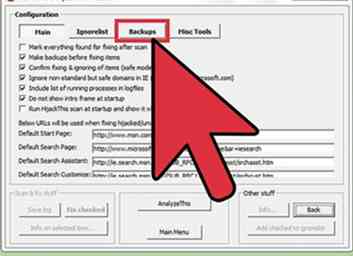

2 Presione "Config ...". Este botón se encuentra en la esquina inferior derecha debajo de "Otras cosas" y lo llevará a una lista de opciones para el programa.

2 Presione "Config ...". Este botón se encuentra en la esquina inferior derecha debajo de "Otras cosas" y lo llevará a una lista de opciones para el programa. - Aquí puede activar o desactivar las opciones importantes (como copias de seguridad de archivos). Hacer una copia de seguridad es una práctica buena y segura al trabajar con la eliminación de archivos o software. Toman una pequeña cantidad de espacio de almacenamiento, pero las copias de seguridad siempre se pueden eliminar más tarde eliminándolas de la carpeta de copias de seguridad.

- Tenga en cuenta que "Hacer copias de seguridad antes de arreglar elementos" se activa por defecto.

-

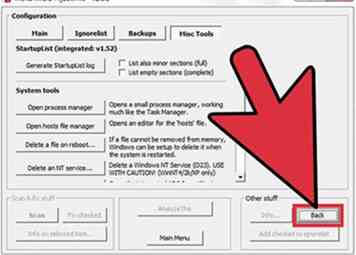

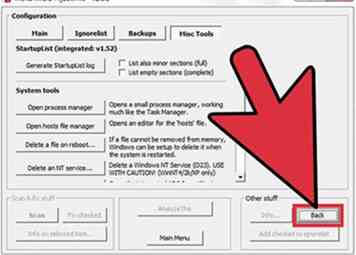

3 Presione "Atrás" para regresar al menú principal. Este botón reemplaza el botón "Config ..." mientras el menú de configuración está abierto.

3 Presione "Atrás" para regresar al menú principal. Este botón reemplaza el botón "Config ..." mientras el menú de configuración está abierto. -

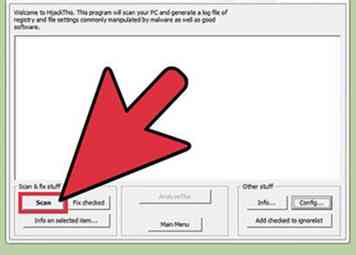

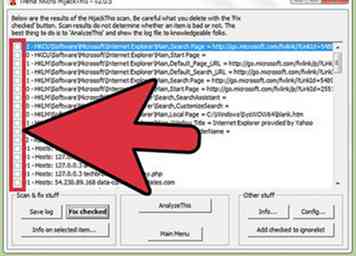

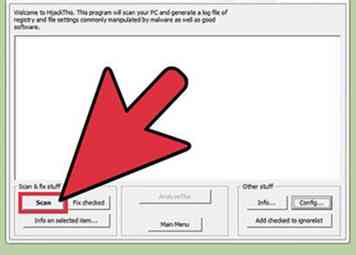

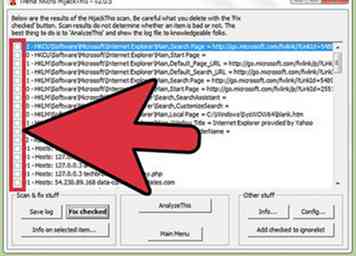

4 Presione "Escanear". Este botón se encuentra en la esquina inferior izquierda y generará una lista de archivos potencialmente malos. Es importante tener en cuenta que HijackThis hace un escaneo rápido de ubicaciones probables para software malicioso. No todos los resultados serán perjudiciales.

4 Presione "Escanear". Este botón se encuentra en la esquina inferior izquierda y generará una lista de archivos potencialmente malos. Es importante tener en cuenta que HijackThis hace un escaneo rápido de ubicaciones probables para software malicioso. No todos los resultados serán perjudiciales. -

5 Seleccione la casilla de verificación junto a un elemento sospechoso y haga clic en "Información sobre el elemento seleccionado ...". Esto dará detalles sobre el artículo y por qué fue marcado en una ventana separada. Cierre la ventana cuando termine de revisar.

5 Seleccione la casilla de verificación junto a un elemento sospechoso y haga clic en "Información sobre el elemento seleccionado ...". Esto dará detalles sobre el artículo y por qué fue marcado en una ventana separada. Cierre la ventana cuando termine de revisar. - Los detalles generalmente incluirán la ubicación del archivo, el uso probable del archivo y la acción que se tomará como solución.

-

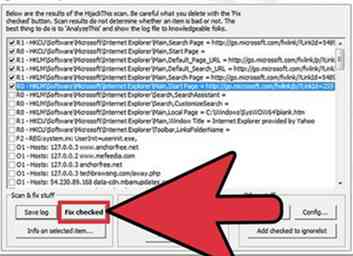

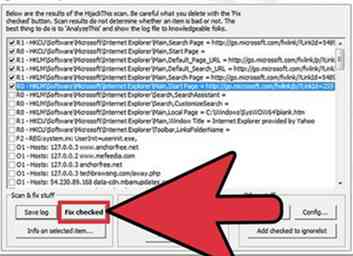

6 Presiona "Fix checked". Este botón se encuentra en la esquina inferior izquierda y el software reparará o eliminará el archivo seleccionado, según su diagnóstico.

6 Presiona "Fix checked". Este botón se encuentra en la esquina inferior izquierda y el software reparará o eliminará el archivo seleccionado, según su diagnóstico. - Puede corregir varios archivos a la vez seleccionando la casilla de verificación al lado de cada archivo.

- Antes de realizar cualquier cambio, HijackThis creará una copia de seguridad (por defecto) para que pueda deshacer su cambio.

-

7 Restaurar desde una copia de seguridad. Si desea deshacer los cambios realizados por HijackThis, presione "Configuración" en la esquina inferior derecha, luego "Copia de seguridad". Seleccione su archivo de copia de seguridad (marcado con la fecha y la marca de tiempo en que se creó) de la lista y presione "Restaurar".[3]

7 Restaurar desde una copia de seguridad. Si desea deshacer los cambios realizados por HijackThis, presione "Configuración" en la esquina inferior derecha, luego "Copia de seguridad". Seleccione su archivo de copia de seguridad (marcado con la fecha y la marca de tiempo en que se creó) de la lista y presione "Restaurar".[3] - Las copias de seguridad persisten a través de diferentes sesiones. Puede cerrar HijackThis y luego restaurar un archivo de una copia de seguridad en otro momento.

Método tres de cuatro:

Usando Netstat (Windows)

-

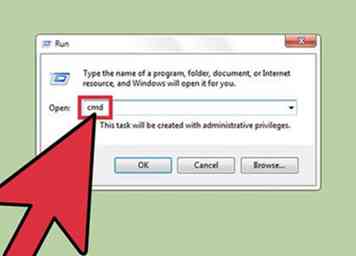

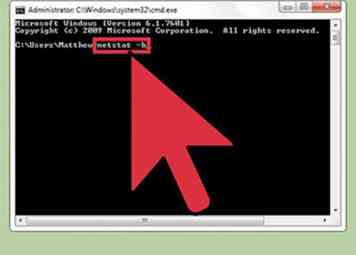

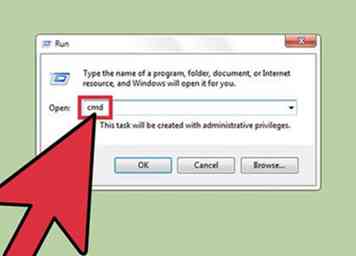

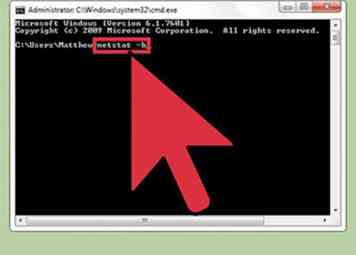

1 Abra una ventana de línea de comando. Netstat es una utilidad incorporada de Windows que puede ayudar a detectar la presencia de spyware u otros archivos maliciosos. prensa ⊞ Ganar + R para ejecutar manualmente un programa e ingresar "cmd". La línea de comando le permite interactuar con el sistema operativo utilizando comandos de texto.

1 Abra una ventana de línea de comando. Netstat es una utilidad incorporada de Windows que puede ayudar a detectar la presencia de spyware u otros archivos maliciosos. prensa ⊞ Ganar + R para ejecutar manualmente un programa e ingresar "cmd". La línea de comando le permite interactuar con el sistema operativo utilizando comandos de texto. - Este enfoque es bueno para aquellos que desean evitar el uso de software de terceros o tomar un enfoque más manual para la eliminación del software malicioso.

-

2 Ingrese el texto "netstat -b" y acceda ↵ Entrar. Esto mostrará una lista de programas que utilizan una conexión o puerto de escucha (es decir, procesos que se conectan a Internet).

2 Ingrese el texto "netstat -b" y acceda ↵ Entrar. Esto mostrará una lista de programas que utilizan una conexión o puerto de escucha (es decir, procesos que se conectan a Internet). - En este contexto, 'b' significa binario. El comando muestra los "binarios" en ejecución (o ejecutables) y sus conexiones.

-

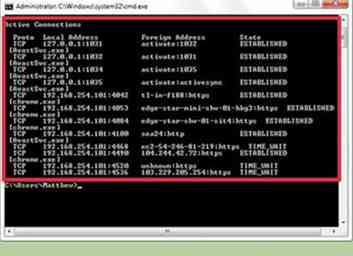

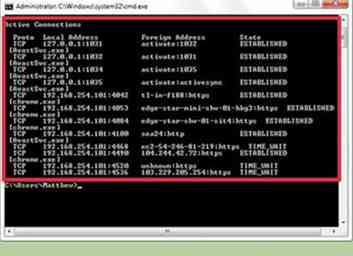

3 Identificar malos procesos. Busque nombres de procesos desconocidos o uso del puerto. Si no está seguro acerca de un proceso o su puerto, investigue su nombre en línea. Encontrarás otros que se han encontrado con el proceso y pueden ayudar a identificarlo como malicioso (o inofensivo). Cuando haya confirmado que un proceso es malicioso, es hora de eliminar el archivo que lo ejecuta.

3 Identificar malos procesos. Busque nombres de procesos desconocidos o uso del puerto. Si no está seguro acerca de un proceso o su puerto, investigue su nombre en línea. Encontrarás otros que se han encontrado con el proceso y pueden ayudar a identificarlo como malicioso (o inofensivo). Cuando haya confirmado que un proceso es malicioso, es hora de eliminar el archivo que lo ejecuta. - Si no está seguro de si el proceso es malicioso o no después de investigar, entonces lo mejor es dejarlo en paz.Alterar los archivos incorrectos puede hacer que otro software no funcione correctamente.

-

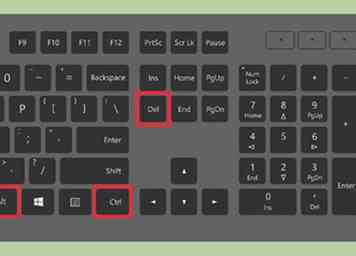

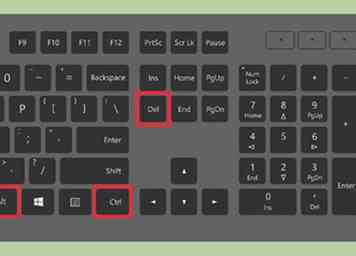

4 prensa Ctrl + Alt + Borrar simultaneamente. Esto abrirá el Administrador de tareas de Windows, que enumera todos los procesos que se ejecutan en su computadora. Desplácese para ubicar el nombre del mal proceso que encontró en la línea de comando.

4 prensa Ctrl + Alt + Borrar simultaneamente. Esto abrirá el Administrador de tareas de Windows, que enumera todos los procesos que se ejecutan en su computadora. Desplácese para ubicar el nombre del mal proceso que encontró en la línea de comando. -

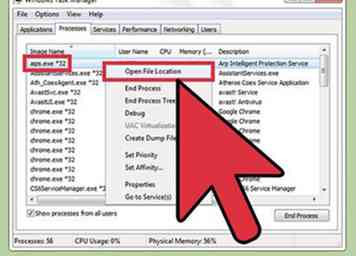

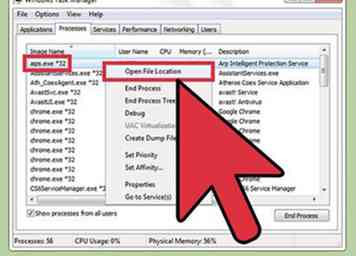

5 Haga clic derecho en el nombre del proceso y seleccione "Mostrar en la carpeta". Esto lo llevará a la ubicación del directorio del archivo incorrecto.

5 Haga clic derecho en el nombre del proceso y seleccione "Mostrar en la carpeta". Esto lo llevará a la ubicación del directorio del archivo incorrecto. -

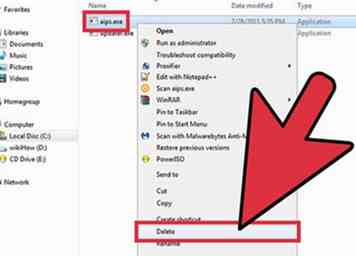

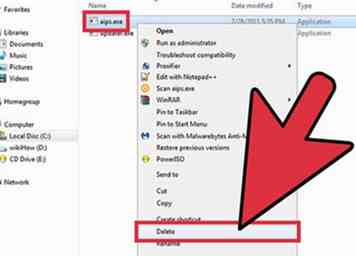

6 Haga clic derecho en el archivo y seleccione "Eliminar". Esto moverá el archivo defectuoso a la Papelera de Reciclaje. Los procesos no pueden ejecutarse desde esta ubicación.

6 Haga clic derecho en el archivo y seleccione "Eliminar". Esto moverá el archivo defectuoso a la Papelera de Reciclaje. Los procesos no pueden ejecutarse desde esta ubicación. - Si recibe una alerta de que el archivo no se puede eliminar porque está en uso, regrese al Administrador de tareas, seleccione el proceso y presione "Finalizar tarea". Esto finalizará el proceso inmediatamente para que pueda ser reciclado.

- Si eliminó el archivo incorrecto, puede hacer doble clic en el reciclaje para abrirlo y luego hacer clic y arrastrar para volver a mover el archivo.

-

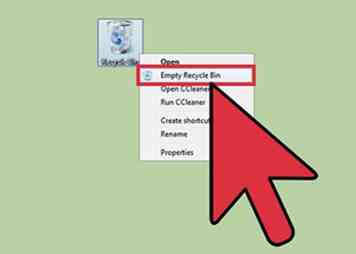

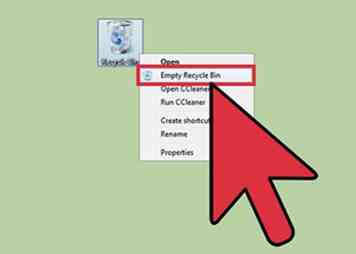

7 Haga clic derecho en la Papelera de Reciclaje y seleccione "Vaciar Papelera de Reciclaje". Esto eliminará permanentemente el archivo.

7 Haga clic derecho en la Papelera de Reciclaje y seleccione "Vaciar Papelera de Reciclaje". Esto eliminará permanentemente el archivo.

Método cuatro de cuatro:

Usando la Terminal (Mac)

-

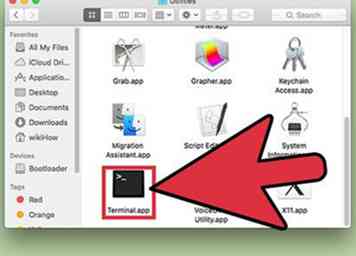

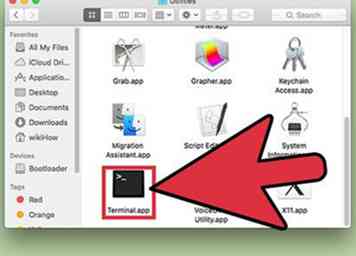

1 Abra la Terminal. A través de la Terminal, podrá ejecutar un diagnóstico que pueda detectar la presencia de spyware en su computadora. Vaya a "Aplicaciones> Utilidades" y haga doble clic en Terminal para iniciar. Este programa te permite interactuar con el sistema operativo usando comandos de texto.

1 Abra la Terminal. A través de la Terminal, podrá ejecutar un diagnóstico que pueda detectar la presencia de spyware en su computadora. Vaya a "Aplicaciones> Utilidades" y haga doble clic en Terminal para iniciar. Este programa te permite interactuar con el sistema operativo usando comandos de texto. - Alternativamente puede buscar "Terminal" en el Launchpad.

-

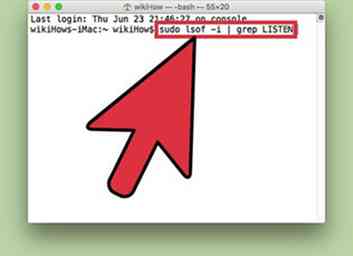

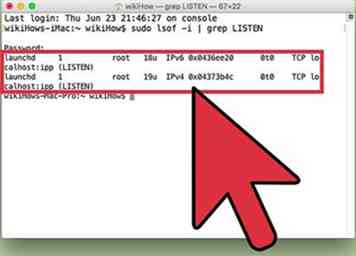

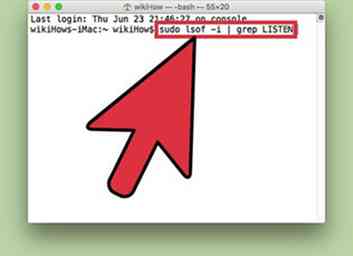

2 Ingrese el texto "sudo lsof -i | grep ESCUCHAR "y golpear ⏎ Regreso. Esto instruirá a la computadora para generar una lista de procesos y su información de red.[4]

2 Ingrese el texto "sudo lsof -i | grep ESCUCHAR "y golpear ⏎ Regreso. Esto instruirá a la computadora para generar una lista de procesos y su información de red.[4] - sudo le da acceso de root al comando, lo que le permite ver los archivos del sistema.

- "Lsof" es la abreviatura de "lista de archivos abiertos". Esto le permite ver los procesos en ejecución.

- "-I" especifica que la lista de archivos abiertos debe estar utilizando la interfaz de red. El software espía intentará usar la red para comunicarse con fuentes externas.

- "Grep LISTEN" es un comando para que el sistema operativo filtre para aquellos que usan puertos de escucha, una necesidad para el spyware.

-

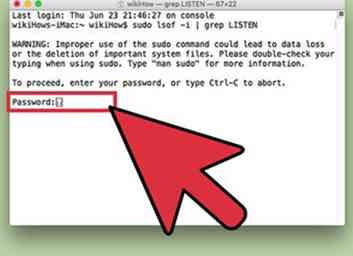

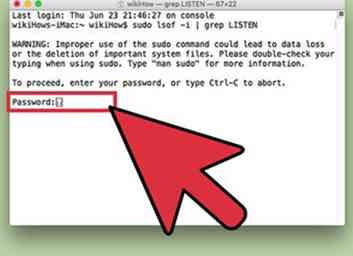

3 Ingrese la contraseña de administrador de su computadora y presione ⏎ Regreso. Su contraseña no se mostrará en el terminal, pero se ingresará. Esto es necesario para el comando 'sudo'.

3 Ingrese la contraseña de administrador de su computadora y presione ⏎ Regreso. Su contraseña no se mostrará en el terminal, pero se ingresará. Esto es necesario para el comando 'sudo'. -

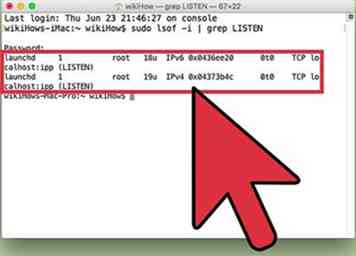

4 Identificar malos procesos. Busque nombres de procesos desconocidos o uso del puerto. Si no está seguro acerca de un proceso o su puerto, investigue su nombre en línea. Encontrarás otros que se han encontrado con el proceso y pueden ayudar a identificarlo como malicioso (o inofensivo). Cuando haya confirmado que un proceso es malicioso, es hora de eliminar el archivo que lo ejecuta.

4 Identificar malos procesos. Busque nombres de procesos desconocidos o uso del puerto. Si no está seguro acerca de un proceso o su puerto, investigue su nombre en línea. Encontrarás otros que se han encontrado con el proceso y pueden ayudar a identificarlo como malicioso (o inofensivo). Cuando haya confirmado que un proceso es malicioso, es hora de eliminar el archivo que lo ejecuta. - Si no está seguro de si el proceso es malicioso o no después de investigar, lo mejor es dejarlo en paz. Alterar los archivos incorrectos puede hacer que otro software no funcione correctamente.

-

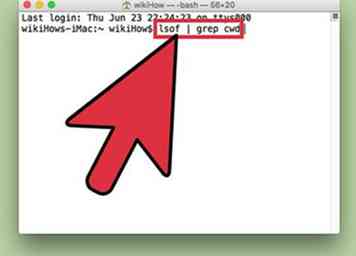

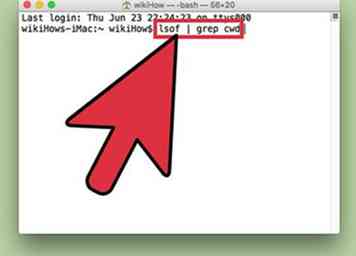

5 Ingrese "lsof | grep cwd "y golpear ⏎ Regreso. Esto mostrará una lista de las ubicaciones de las carpetas de los procesos en su computadora. Encuentra el mal proceso en la lista y copia la ubicación.

5 Ingrese "lsof | grep cwd "y golpear ⏎ Regreso. Esto mostrará una lista de las ubicaciones de las carpetas de los procesos en su computadora. Encuentra el mal proceso en la lista y copia la ubicación. - "Cwd" representa el directorio de trabajo actual.

- Para facilitar la lectura de las listas, puede ejecutar este comando en una nueva ventana de Terminal presionando ⌘ Cmd + norte mientras en la Terminal.

-

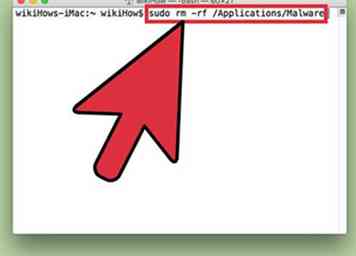

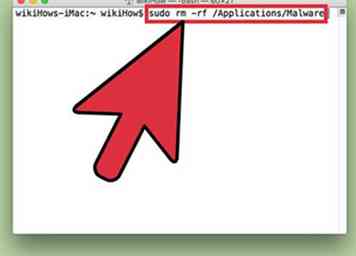

6 Ingrese "sudo rm -rf [ruta al archivo]" y presione ⏎ Regreso. Pegue la ubicación en el espacio entre corchetes (no escriba los corchetes). Este comando eliminará el archivo en esa ruta.

6 Ingrese "sudo rm -rf [ruta al archivo]" y presione ⏎ Regreso. Pegue la ubicación en el espacio entre corchetes (no escriba los corchetes). Este comando eliminará el archivo en esa ruta. - "Rm" es la abreviatura de "eliminar".

- Asegúrese completamente de que desea eliminar el elemento ingresado. ¡Este proceso es irreversible! Es posible que desee realizar una copia de seguridad de Time Machine de antemano. Vaya a "Apple> Preferencias del sistema> Time Machine" y seleccione "Copia de seguridad".

Facebook

Twitter

Google+

Minotauromaquia

Minotauromaquia

1 Identificar comportamiento sospechoso. Si experimenta velocidades de red lentas con frecuencia o está recibiendo mensajes de texto desconocidos / sospechosos, entonces puede tener spyware en su teléfono.[2]

1 Identificar comportamiento sospechoso. Si experimenta velocidades de red lentas con frecuencia o está recibiendo mensajes de texto desconocidos / sospechosos, entonces puede tener spyware en su teléfono.[2]  2 Verifica tu uso de datos. Abra la aplicación "Configuración" y toque "Uso de datos". Puede desplazarse hacia abajo para ver el uso de datos de sus diferentes aplicaciones. El uso de datos inusualmente alto puede ser un signo de spyware.

2 Verifica tu uso de datos. Abra la aplicación "Configuración" y toque "Uso de datos". Puede desplazarse hacia abajo para ver el uso de datos de sus diferentes aplicaciones. El uso de datos inusualmente alto puede ser un signo de spyware.  3 Haga una copia de seguridad de sus datos. Conecte su teléfono a su computadora a través de USB, luego arrastre y suelte sus datos (por ejemplo, fotos o información de contacto) para hacer una copia de seguridad.

3 Haga una copia de seguridad de sus datos. Conecte su teléfono a su computadora a través de USB, luego arrastre y suelte sus datos (por ejemplo, fotos o información de contacto) para hacer una copia de seguridad.  4 Abra la aplicación "Configuración" y toque "Copia de seguridad y restablecer". Esto abre un menú con varias opciones de restauración, incluida la restauración del teléfono a la configuración de fábrica.

4 Abra la aplicación "Configuración" y toque "Copia de seguridad y restablecer". Esto abre un menú con varias opciones de restauración, incluida la restauración del teléfono a la configuración de fábrica.  5 Toca "Restablecer datos de fábrica". Este botón aparece en la parte inferior del menú "Copia de seguridad y restablecer".

5 Toca "Restablecer datos de fábrica". Este botón aparece en la parte inferior del menú "Copia de seguridad y restablecer".  6 Toca "Restablecer teléfono". Su teléfono se reiniciará automáticamente y eliminará todas las aplicaciones y datos, incluido cualquier spyware, y restaurará el teléfono a su estado original.

6 Toca "Restablecer teléfono". Su teléfono se reiniciará automáticamente y eliminará todas las aplicaciones y datos, incluido cualquier spyware, y restaurará el teléfono a su estado original.  1 Descargue e instale HijackThis. HijackThis es una herramienta de diagnóstico para Windows utilizada para detectar la presencia de spyware. Haga doble clic en el instalador para ejecutarlo. Una vez instalado, inicie el software.

1 Descargue e instale HijackThis. HijackThis es una herramienta de diagnóstico para Windows utilizada para detectar la presencia de spyware. Haga doble clic en el instalador para ejecutarlo. Una vez instalado, inicie el software.  2 Presione "Config ...". Este botón se encuentra en la esquina inferior derecha debajo de "Otras cosas" y lo llevará a una lista de opciones para el programa.

2 Presione "Config ...". Este botón se encuentra en la esquina inferior derecha debajo de "Otras cosas" y lo llevará a una lista de opciones para el programa.  3 Presione "Atrás" para regresar al menú principal. Este botón reemplaza el botón "Config ..." mientras el menú de configuración está abierto.

3 Presione "Atrás" para regresar al menú principal. Este botón reemplaza el botón "Config ..." mientras el menú de configuración está abierto.  4 Presione "Escanear". Este botón se encuentra en la esquina inferior izquierda y generará una lista de archivos potencialmente malos. Es importante tener en cuenta que HijackThis hace un escaneo rápido de ubicaciones probables para software malicioso. No todos los resultados serán perjudiciales.

4 Presione "Escanear". Este botón se encuentra en la esquina inferior izquierda y generará una lista de archivos potencialmente malos. Es importante tener en cuenta que HijackThis hace un escaneo rápido de ubicaciones probables para software malicioso. No todos los resultados serán perjudiciales.  5 Seleccione la casilla de verificación junto a un elemento sospechoso y haga clic en "Información sobre el elemento seleccionado ...". Esto dará detalles sobre el artículo y por qué fue marcado en una ventana separada. Cierre la ventana cuando termine de revisar.

5 Seleccione la casilla de verificación junto a un elemento sospechoso y haga clic en "Información sobre el elemento seleccionado ...". Esto dará detalles sobre el artículo y por qué fue marcado en una ventana separada. Cierre la ventana cuando termine de revisar.  6 Presiona "Fix checked". Este botón se encuentra en la esquina inferior izquierda y el software reparará o eliminará el archivo seleccionado, según su diagnóstico.

6 Presiona "Fix checked". Este botón se encuentra en la esquina inferior izquierda y el software reparará o eliminará el archivo seleccionado, según su diagnóstico.  7 Restaurar desde una copia de seguridad. Si desea deshacer los cambios realizados por HijackThis, presione "Configuración" en la esquina inferior derecha, luego "Copia de seguridad". Seleccione su archivo de copia de seguridad (marcado con la fecha y la marca de tiempo en que se creó) de la lista y presione "Restaurar".[3]

7 Restaurar desde una copia de seguridad. Si desea deshacer los cambios realizados por HijackThis, presione "Configuración" en la esquina inferior derecha, luego "Copia de seguridad". Seleccione su archivo de copia de seguridad (marcado con la fecha y la marca de tiempo en que se creó) de la lista y presione "Restaurar".[3]  1 Abra una ventana de línea de comando. Netstat es una utilidad incorporada de Windows que puede ayudar a detectar la presencia de spyware u otros archivos maliciosos. prensa

1 Abra una ventana de línea de comando. Netstat es una utilidad incorporada de Windows que puede ayudar a detectar la presencia de spyware u otros archivos maliciosos. prensa  2 Ingrese el texto "netstat -b" y acceda

2 Ingrese el texto "netstat -b" y acceda  3 Identificar malos procesos. Busque nombres de procesos desconocidos o uso del puerto. Si no está seguro acerca de un proceso o su puerto, investigue su nombre en línea. Encontrarás otros que se han encontrado con el proceso y pueden ayudar a identificarlo como malicioso (o inofensivo). Cuando haya confirmado que un proceso es malicioso, es hora de eliminar el archivo que lo ejecuta.

3 Identificar malos procesos. Busque nombres de procesos desconocidos o uso del puerto. Si no está seguro acerca de un proceso o su puerto, investigue su nombre en línea. Encontrarás otros que se han encontrado con el proceso y pueden ayudar a identificarlo como malicioso (o inofensivo). Cuando haya confirmado que un proceso es malicioso, es hora de eliminar el archivo que lo ejecuta.  4 prensa

4 prensa  5 Haga clic derecho en el nombre del proceso y seleccione "Mostrar en la carpeta". Esto lo llevará a la ubicación del directorio del archivo incorrecto.

5 Haga clic derecho en el nombre del proceso y seleccione "Mostrar en la carpeta". Esto lo llevará a la ubicación del directorio del archivo incorrecto.  6 Haga clic derecho en el archivo y seleccione "Eliminar". Esto moverá el archivo defectuoso a la Papelera de Reciclaje. Los procesos no pueden ejecutarse desde esta ubicación.

6 Haga clic derecho en el archivo y seleccione "Eliminar". Esto moverá el archivo defectuoso a la Papelera de Reciclaje. Los procesos no pueden ejecutarse desde esta ubicación.  7 Haga clic derecho en la Papelera de Reciclaje y seleccione "Vaciar Papelera de Reciclaje". Esto eliminará permanentemente el archivo.

7 Haga clic derecho en la Papelera de Reciclaje y seleccione "Vaciar Papelera de Reciclaje". Esto eliminará permanentemente el archivo.  1 Abra la Terminal. A través de la Terminal, podrá ejecutar un diagnóstico que pueda detectar la presencia de spyware en su computadora. Vaya a "Aplicaciones> Utilidades" y haga doble clic en Terminal para iniciar. Este programa te permite interactuar con el sistema operativo usando comandos de texto.

1 Abra la Terminal. A través de la Terminal, podrá ejecutar un diagnóstico que pueda detectar la presencia de spyware en su computadora. Vaya a "Aplicaciones> Utilidades" y haga doble clic en Terminal para iniciar. Este programa te permite interactuar con el sistema operativo usando comandos de texto.  2 Ingrese el texto "sudo lsof -i | grep ESCUCHAR "y golpear

2 Ingrese el texto "sudo lsof -i | grep ESCUCHAR "y golpear  3 Ingrese la contraseña de administrador de su computadora y presione

3 Ingrese la contraseña de administrador de su computadora y presione  4 Identificar malos procesos. Busque nombres de procesos desconocidos o uso del puerto. Si no está seguro acerca de un proceso o su puerto, investigue su nombre en línea. Encontrarás otros que se han encontrado con el proceso y pueden ayudar a identificarlo como malicioso (o inofensivo). Cuando haya confirmado que un proceso es malicioso, es hora de eliminar el archivo que lo ejecuta.

4 Identificar malos procesos. Busque nombres de procesos desconocidos o uso del puerto. Si no está seguro acerca de un proceso o su puerto, investigue su nombre en línea. Encontrarás otros que se han encontrado con el proceso y pueden ayudar a identificarlo como malicioso (o inofensivo). Cuando haya confirmado que un proceso es malicioso, es hora de eliminar el archivo que lo ejecuta.  5 Ingrese "lsof | grep cwd "y golpear

5 Ingrese "lsof | grep cwd "y golpear  6 Ingrese "sudo rm -rf [ruta al archivo]" y presione

6 Ingrese "sudo rm -rf [ruta al archivo]" y presione