Los malwares de registro de claves son programas diseñados para apuntar al software de una computadora con el propósito de obtener contraseñas registrando las pulsaciones de teclas de un usuario y luego enviando los datos obtenidos al propietario del malware. Los malwares de registro de claves también tienen otras funciones, tales como: obtener números de tarjetas de crédito, correos electrónicos, chats y encender cámaras web y micrófonos. Esto generalmente se hace de manera encubierta, lo que significa que el malware ha sido instalado en su computadora por usted, bajo el pretexto de ser un programa confiable. En este tutorial, aprenderá cómo eliminar un malware de registro de pulsaciones de teclas, y también las formas en que puede evitar que se instalen en su computadora en el futuro.

Parte uno de tres:

Identificar el malware de keylogging en su computadora

-

1 Determine si su computadora está o no sujeta a un malware de registro de teclas. Comience con algunas preguntas de sondeo:

1 Determine si su computadora está o no sujeta a un malware de registro de teclas. Comience con algunas preguntas de sondeo: - ¿Alguna de las contraseñas de su cuenta se ha visto comprometida?

- ¿Alguna de las contraseñas de su cuenta se ha visto comprometida, incluso después de cambiar su contraseña varias veces?

- ¿Ha experimentado una desaceleración en el rendimiento de su computadora no explicada por otros factores potenciales?

- ¿Su cámara web se ha encendido sin que usted lo haya hecho, o sin usar un software de tipo facial (como Skype)?

-

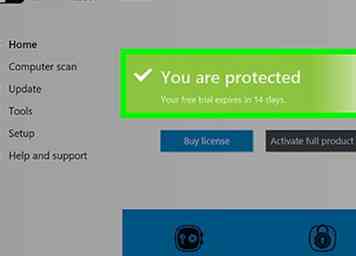

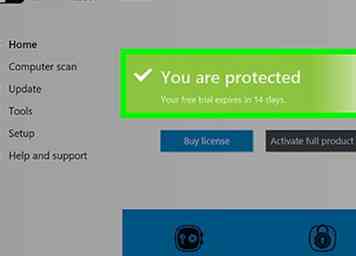

2 Si ha respondido "sí" a alguna de las preguntas del paso 1, es muy probable que tenga instalado un malware de registro de teclas en su computadora. Para identificar un malware de keylogging, tiene algunas opciones. Una opción menos intuitiva sería descargar un programa detector de spyware o keylogger. Por ejemplo, aquí hay una lista de servicios con enlaces de descarga: http://download.cnet.com/1772-20_4-0.html?query=keylogger+detector&platform=Windows%2CMac%2CiOS%2CAndroid%2CWebware%2CMobile&searchtype=downloads .

2 Si ha respondido "sí" a alguna de las preguntas del paso 1, es muy probable que tenga instalado un malware de registro de teclas en su computadora. Para identificar un malware de keylogging, tiene algunas opciones. Una opción menos intuitiva sería descargar un programa detector de spyware o keylogger. Por ejemplo, aquí hay una lista de servicios con enlaces de descarga: http://download.cnet.com/1772-20_4-0.html?query=keylogger+detector&platform=Windows%2CMac%2CiOS%2CAndroid%2CWebware%2CMobile&searchtype=downloads . - Nota: Si usa una contraseña muy simple o comparte contraseñas con otra persona, es posible que no tenga ningún problema de malware (esto se analizará más adelante a continuación bajo medidas preventivas).

-

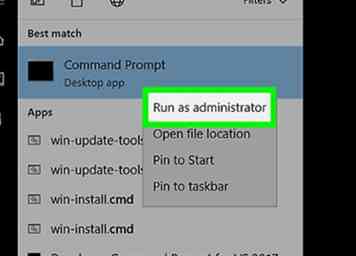

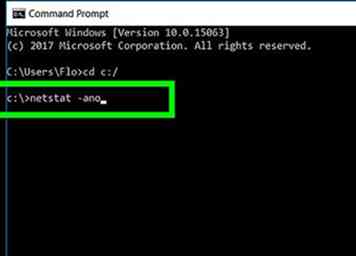

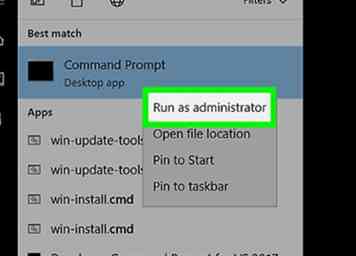

3 Para un enfoque más completo, identifique un malware de keylogging con el método 'netstat'. Para hacerlo, deberá ejecutar el símbolo del sistema como administrador.

3 Para un enfoque más completo, identifique un malware de keylogging con el método 'netstat'. Para hacerlo, deberá ejecutar el símbolo del sistema como administrador. - En una máquina con Windows 8, use su tecla de "ventana" + S. Esto abrirá la pestaña de búsqueda en el lado derecho.

- Ingrese: 'cmd' en la barra de consulta.

- Haz clic con el botón izquierdo en CMD y ejecuta como administrador.

-

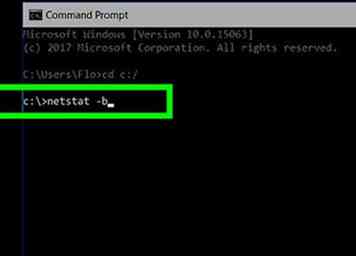

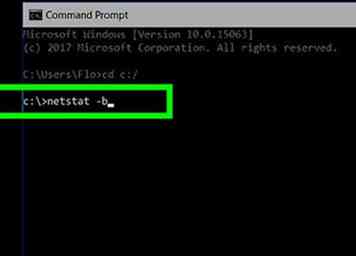

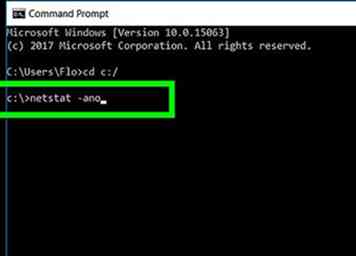

4 Como puede ver, actualmente se encuentra en la C:\ WINDOWS \ system32> directorio. Necesita cambiar su directorio de trabajo actual a su directorio raíz C: \ y visualizar sus procesos en ejecución actuales con netstat. Para hacer esto:

4 Como puede ver, actualmente se encuentra en la C:\ WINDOWS \ system32> directorio. Necesita cambiar su directorio de trabajo actual a su directorio raíz C: \ y visualizar sus procesos en ejecución actuales con netstat. Para hacer esto: - Tipo: cd \

- Presione enter.

- Tipo: netstat -b

- Presione enter.

-

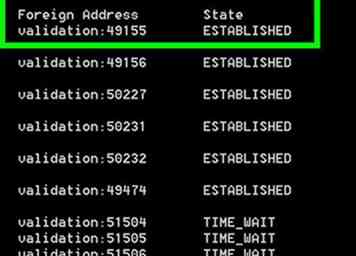

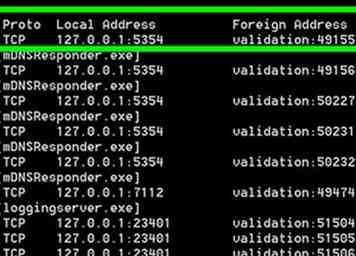

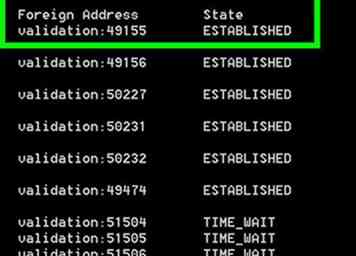

5 Lo que ves ahora son las conexiones activas en esta computadora. En la introducción, se explicó que el malware de registro de pulsaciones enviará datos recopilados al propietario del malware. Para hacerlo, el malware requiere una conexión activa. Como puede ver en la imagen, debajo de la columna 'Estado', se establecen todos los procesos actuales, lo que significa que hay una conexión activa.

5 Lo que ves ahora son las conexiones activas en esta computadora. En la introducción, se explicó que el malware de registro de pulsaciones enviará datos recopilados al propietario del malware. Para hacerlo, el malware requiere una conexión activa. Como puede ver en la imagen, debajo de la columna 'Estado', se establecen todos los procesos actuales, lo que significa que hay una conexión activa.

Parte dos de tres:

Eliminar el software de malware

-

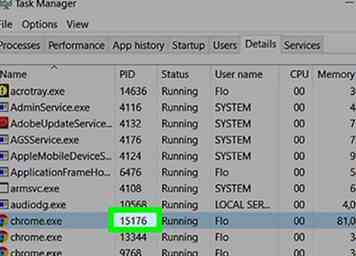

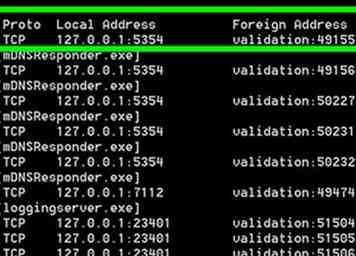

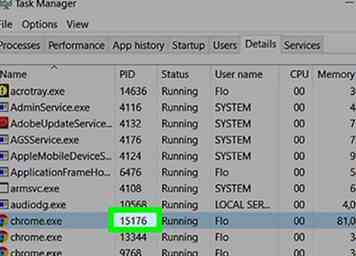

1 Verifique los nombres del software de cerca. Mientras visualiza esta página, tendrá una conexión establecida. Esta conexión coincidirá con el navegador de internet que estés usando. En un círculo en la imagen, puede ver que esta computadora está ejecutando actualmente una instancia de chrome.exe (Google Chrome). Esta es la parte importante; lo que tendrá que hacer ahora es ir a través de las conexiones establecidas mientras examina de cerca los nombres del software que se muestra actualmente. Lo que está haciendo ahora es buscar un nombre de software sospechoso, o un nombre de navegador actual que se desviaría ligeramente del nombre normal. Por ejemplo: en lugar de [chrome.exe], tendríamos [googlechrome.exe] o [Chrome.exe].

1 Verifique los nombres del software de cerca. Mientras visualiza esta página, tendrá una conexión establecida. Esta conexión coincidirá con el navegador de internet que estés usando. En un círculo en la imagen, puede ver que esta computadora está ejecutando actualmente una instancia de chrome.exe (Google Chrome). Esta es la parte importante; lo que tendrá que hacer ahora es ir a través de las conexiones establecidas mientras examina de cerca los nombres del software que se muestra actualmente. Lo que está haciendo ahora es buscar un nombre de software sospechoso, o un nombre de navegador actual que se desviaría ligeramente del nombre normal. Por ejemplo: en lugar de [chrome.exe], tendríamos [googlechrome.exe] o [Chrome.exe]. -

2 Si ha encontrado algo sospechoso, está a punto de encargarse de él. Si todavía no está seguro, aquí están los PID (ID de proceso) de cada proceso, que cruzará con su Administrador de Tareas.

2 Si ha encontrado algo sospechoso, está a punto de encargarse de él. Si todavía no está seguro, aquí están los PID (ID de proceso) de cada proceso, que cruzará con su Administrador de Tareas. - En el símbolo del sistema, escriba: netstat -ano

- Presione enter.

- Para abrir su Administrador de tareas, presione CTRL + ALT + SUPR.

- Una vez que el Administrador de tareas está abierto, haga clic en: Más detalles, luego haga clic en la pestaña de detalles.

-

3 En esta etapa, tendrá que hacer una referencia cruzada de los PID desde la pantalla del símbolo del sistema, con los que están en su Administrador de tareas. Esto es básicamente para confirmar que su computadora ejecuta servicios con conexiones activas que no son perjudiciales. Como aparece en un círculo en la imagen, PID # 4764 corresponde con Google Chrome en el Administrador de tareas. Ahora puede concluir que esta conexión activa es inofensiva.

3 En esta etapa, tendrá que hacer una referencia cruzada de los PID desde la pantalla del símbolo del sistema, con los que están en su Administrador de tareas. Esto es básicamente para confirmar que su computadora ejecuta servicios con conexiones activas que no son perjudiciales. Como aparece en un círculo en la imagen, PID # 4764 corresponde con Google Chrome en el Administrador de tareas. Ahora puede concluir que esta conexión activa es inofensiva. -

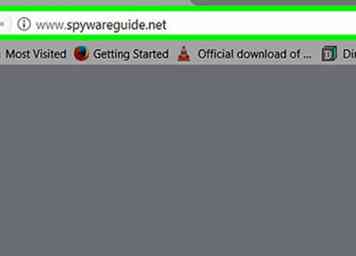

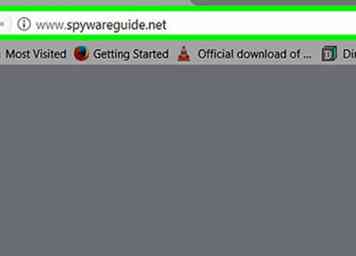

4 Como habrás notado, la computadora de imagen no tiene ningún malware que se ejecute en la PC. Supongamos que tiene un malware conocido que se muestra en netsat, llamado 'Backdoor.Alvgus.a.exe'. Para saber con qué está tratando, vaya a www.spywareguide.net y busque en su base de datos una descripción de este malware.

4 Como habrás notado, la computadora de imagen no tiene ningún malware que se ejecute en la PC. Supongamos que tiene un malware conocido que se muestra en netsat, llamado 'Backdoor.Alvgus.a.exe'. Para saber con qué está tratando, vaya a www.spywareguide.net y busque en su base de datos una descripción de este malware. -

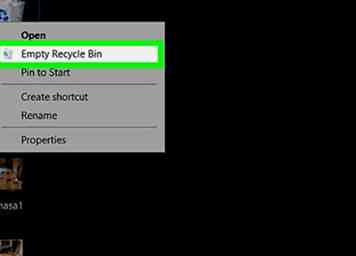

5 Eliminar el malware Esto es bastante simple. Para fines demostrativos, suponga que Firefox es el malware que se encuentra ejecutándose en su computadora y desea eliminarlo.

5 Eliminar el malware Esto es bastante simple. Para fines demostrativos, suponga que Firefox es el malware que se encuentra ejecutándose en su computadora y desea eliminarlo. - En la pestaña de detalles, ubique Firefox.

- Haga clic izquierdo sobre él y seleccione 'Abrir ubicación de archivo'.

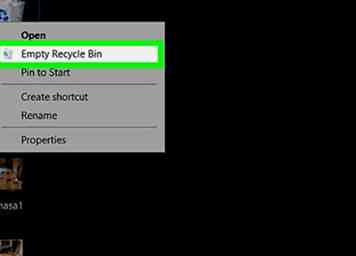

- En el Administrador de tareas, haga clic en Firefox nuevamente y haga clic en 'Finalizar tarea'.

- Regrese a la ubicación del archivo y vaya a la carpeta principal (en este caso, simplemente haga clic en Archivos de programa (x86) en la barra de búsqueda de arriba.

- Ahora borre la carpeta de Firefox

- Vaya a su contenedor de reciclaje y elimine la carpeta permanentemente.

-

6 Hecho. Tu virus debería desaparecer.Se recomienda que reinicie su computadora y siga los mismos pasos para ver si el malware aún se está ejecutando una vez que se reinicia, solo para estar seguro.

6 Hecho. Tu virus debería desaparecer.Se recomienda que reinicie su computadora y siga los mismos pasos para ver si el malware aún se está ejecutando una vez que se reinicia, solo para estar seguro.

Parte tres de tres:

Medidas preventivas

-

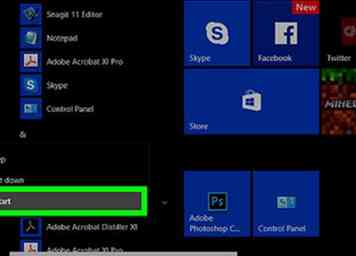

1 Tome medidas preventivas en el futuro. La causa principal para que tenga cualquier tipo de malware instalado en su computadora es el descuido. Es imperativo que no descargue nada de sitios que no sean de confianza, o haga clic en los enlaces de los que no esté seguro. También se recomienda que cambie su contraseña cada 6 semanas. No comparta sus contraseñas, y no se apresure a través de las instalaciones de software.

1 Tome medidas preventivas en el futuro. La causa principal para que tenga cualquier tipo de malware instalado en su computadora es el descuido. Es imperativo que no descargue nada de sitios que no sean de confianza, o haga clic en los enlaces de los que no esté seguro. También se recomienda que cambie su contraseña cada 6 semanas. No comparta sus contraseñas, y no se apresure a través de las instalaciones de software. - Si no está seguro acerca del software, realice una búsqueda en línea para obtener comentarios sobre el software de otras personas o solicite asesoramiento en foros relevantes.

Minotauromaquia

Minotauromaquia

1 Determine si su computadora está o no sujeta a un malware de registro de teclas. Comience con algunas preguntas de sondeo:

1 Determine si su computadora está o no sujeta a un malware de registro de teclas. Comience con algunas preguntas de sondeo:  2 Si ha respondido "sí" a alguna de las preguntas del paso 1, es muy probable que tenga instalado un malware de registro de teclas en su computadora. Para identificar un malware de keylogging, tiene algunas opciones. Una opción menos intuitiva sería descargar un programa detector de spyware o keylogger. Por ejemplo, aquí hay una lista de servicios con enlaces de descarga: http://download.cnet.com/1772-20_4-0.html?query=keylogger+detector&platform=Windows%2CMac%2CiOS%2CAndroid%2CWebware%2CMobile&searchtype=downloads .

2 Si ha respondido "sí" a alguna de las preguntas del paso 1, es muy probable que tenga instalado un malware de registro de teclas en su computadora. Para identificar un malware de keylogging, tiene algunas opciones. Una opción menos intuitiva sería descargar un programa detector de spyware o keylogger. Por ejemplo, aquí hay una lista de servicios con enlaces de descarga: http://download.cnet.com/1772-20_4-0.html?query=keylogger+detector&platform=Windows%2CMac%2CiOS%2CAndroid%2CWebware%2CMobile&searchtype=downloads .  3 Para un enfoque más completo, identifique un malware de keylogging con el método 'netstat'. Para hacerlo, deberá ejecutar el símbolo del sistema como administrador.

3 Para un enfoque más completo, identifique un malware de keylogging con el método 'netstat'. Para hacerlo, deberá ejecutar el símbolo del sistema como administrador.  4 Como puede ver, actualmente se encuentra en la C:\ WINDOWS \ system32> directorio. Necesita cambiar su directorio de trabajo actual a su directorio raíz C: \ y visualizar sus procesos en ejecución actuales con netstat. Para hacer esto:

4 Como puede ver, actualmente se encuentra en la C:\ WINDOWS \ system32> directorio. Necesita cambiar su directorio de trabajo actual a su directorio raíz C: \ y visualizar sus procesos en ejecución actuales con netstat. Para hacer esto:  5 Lo que ves ahora son las conexiones activas en esta computadora. En la introducción, se explicó que el malware de registro de pulsaciones enviará datos recopilados al propietario del malware. Para hacerlo, el malware requiere una conexión activa. Como puede ver en la imagen, debajo de la columna 'Estado', se establecen todos los procesos actuales, lo que significa que hay una conexión activa.

5 Lo que ves ahora son las conexiones activas en esta computadora. En la introducción, se explicó que el malware de registro de pulsaciones enviará datos recopilados al propietario del malware. Para hacerlo, el malware requiere una conexión activa. Como puede ver en la imagen, debajo de la columna 'Estado', se establecen todos los procesos actuales, lo que significa que hay una conexión activa.  1 Verifique los nombres del software de cerca. Mientras visualiza esta página, tendrá una conexión establecida. Esta conexión coincidirá con el navegador de internet que estés usando. En un círculo en la imagen, puede ver que esta computadora está ejecutando actualmente una instancia de chrome.exe (Google Chrome). Esta es la parte importante; lo que tendrá que hacer ahora es ir a través de las conexiones establecidas mientras examina de cerca los nombres del software que se muestra actualmente. Lo que está haciendo ahora es buscar un nombre de software sospechoso, o un nombre de navegador actual que se desviaría ligeramente del nombre normal. Por ejemplo: en lugar de [chrome.exe], tendríamos [googlechrome.exe] o [Chrome.exe].

1 Verifique los nombres del software de cerca. Mientras visualiza esta página, tendrá una conexión establecida. Esta conexión coincidirá con el navegador de internet que estés usando. En un círculo en la imagen, puede ver que esta computadora está ejecutando actualmente una instancia de chrome.exe (Google Chrome). Esta es la parte importante; lo que tendrá que hacer ahora es ir a través de las conexiones establecidas mientras examina de cerca los nombres del software que se muestra actualmente. Lo que está haciendo ahora es buscar un nombre de software sospechoso, o un nombre de navegador actual que se desviaría ligeramente del nombre normal. Por ejemplo: en lugar de [chrome.exe], tendríamos [googlechrome.exe] o [Chrome.exe].  2 Si ha encontrado algo sospechoso, está a punto de encargarse de él. Si todavía no está seguro, aquí están los PID (ID de proceso) de cada proceso, que cruzará con su Administrador de Tareas.

2 Si ha encontrado algo sospechoso, está a punto de encargarse de él. Si todavía no está seguro, aquí están los PID (ID de proceso) de cada proceso, que cruzará con su Administrador de Tareas.  3 En esta etapa, tendrá que hacer una referencia cruzada de los PID desde la pantalla del símbolo del sistema, con los que están en su Administrador de tareas. Esto es básicamente para confirmar que su computadora ejecuta servicios con conexiones activas que no son perjudiciales. Como aparece en un círculo en la imagen, PID # 4764 corresponde con Google Chrome en el Administrador de tareas. Ahora puede concluir que esta conexión activa es inofensiva.

3 En esta etapa, tendrá que hacer una referencia cruzada de los PID desde la pantalla del símbolo del sistema, con los que están en su Administrador de tareas. Esto es básicamente para confirmar que su computadora ejecuta servicios con conexiones activas que no son perjudiciales. Como aparece en un círculo en la imagen, PID # 4764 corresponde con Google Chrome en el Administrador de tareas. Ahora puede concluir que esta conexión activa es inofensiva.  4 Como habrás notado, la computadora de imagen no tiene ningún malware que se ejecute en la PC. Supongamos que tiene un malware conocido que se muestra en netsat, llamado 'Backdoor.Alvgus.a.exe'. Para saber con qué está tratando, vaya a www.spywareguide.net y busque en su base de datos una descripción de este malware.

4 Como habrás notado, la computadora de imagen no tiene ningún malware que se ejecute en la PC. Supongamos que tiene un malware conocido que se muestra en netsat, llamado 'Backdoor.Alvgus.a.exe'. Para saber con qué está tratando, vaya a www.spywareguide.net y busque en su base de datos una descripción de este malware.  5 Eliminar el malware Esto es bastante simple. Para fines demostrativos, suponga que Firefox es el malware que se encuentra ejecutándose en su computadora y desea eliminarlo.

5 Eliminar el malware Esto es bastante simple. Para fines demostrativos, suponga que Firefox es el malware que se encuentra ejecutándose en su computadora y desea eliminarlo.  6 Hecho. Tu virus debería desaparecer.Se recomienda que reinicie su computadora y siga los mismos pasos para ver si el malware aún se está ejecutando una vez que se reinicia, solo para estar seguro.

6 Hecho. Tu virus debería desaparecer.Se recomienda que reinicie su computadora y siga los mismos pasos para ver si el malware aún se está ejecutando una vez que se reinicia, solo para estar seguro.  1 Tome medidas preventivas en el futuro. La causa principal para que tenga cualquier tipo de malware instalado en su computadora es el descuido. Es imperativo que no descargue nada de sitios que no sean de confianza, o haga clic en los enlaces de los que no esté seguro. También se recomienda que cambie su contraseña cada 6 semanas. No comparta sus contraseñas, y no se apresure a través de las instalaciones de software.

1 Tome medidas preventivas en el futuro. La causa principal para que tenga cualquier tipo de malware instalado en su computadora es el descuido. Es imperativo que no descargue nada de sitios que no sean de confianza, o haga clic en los enlaces de los que no esté seguro. También se recomienda que cambie su contraseña cada 6 semanas. No comparta sus contraseñas, y no se apresure a través de las instalaciones de software.