Los códigos son una forma de alterar un mensaje para que el significado original esté oculto. En general, esto requiere un libro de códigos o una palabra. Los cifrados son procesos que se aplican a un mensaje para ocultar o cifrar información. Estos procesos se invierten para traducir o descifrar el mensaje.[1] Los códigos y las cifras forman una parte importante de la ciencia de la comunicación segura (criptoanálisis).[2]

Ejemplos de párrafos codificados

Párrafo del código acróstico de la muestra

Párrafo del código acróstico de la muestra  Párrafo del código acróstico de la muestra

Párrafo del código acróstico de la muestra  Párrafo de muestra de cerdo

Párrafo de muestra de cerdo  Ejemplo Nth Letter Code Paragraph

Ejemplo Nth Letter Code Paragraph Método uno de cinco:

Usando Cifrados y Códigos Simples (Niños)

-

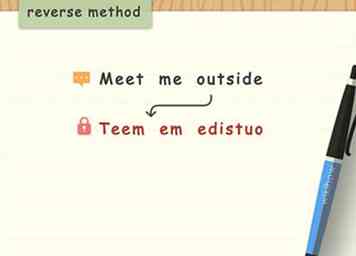

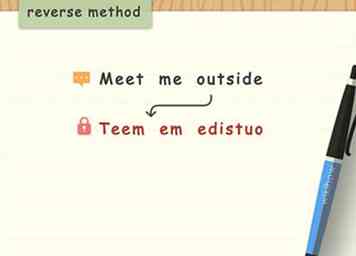

1 Escribe palabras al revés. Esta es una forma simple de codificar mensajes para que no puedan ser entendidos de un vistazo. Un mensaje como "Encuéntrame afuera", escrito al revés, sería "Teem em edistuo".

1 Escribe palabras al revés. Esta es una forma simple de codificar mensajes para que no puedan ser entendidos de un vistazo. Un mensaje como "Encuéntrame afuera", escrito al revés, sería "Teem em edistuo". - Este código se puede resolver fácilmente, pero puede ser útil si cree que alguien está tratando de ver su mensaje.[3]

-

2 Refleja el alfabeto por la mitad para cifrar los mensajes. Escriba las letras A a M en una sola línea en una hoja de papel. Directamente debajo de esta línea, escriba las letras N a Z también en una sola línea. Cambie cada letra de los mensajes a la letra opuesta de las dos líneas de letras que ha escrito.

2 Refleja el alfabeto por la mitad para cifrar los mensajes. Escriba las letras A a M en una sola línea en una hoja de papel. Directamente debajo de esta línea, escriba las letras N a Z también en una sola línea. Cambie cada letra de los mensajes a la letra opuesta de las dos líneas de letras que ha escrito. - Al usar un alfabeto reflejado, el mensaje "Hola" se convertiría en "Uryyb".[4]

-

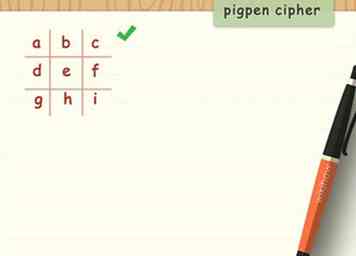

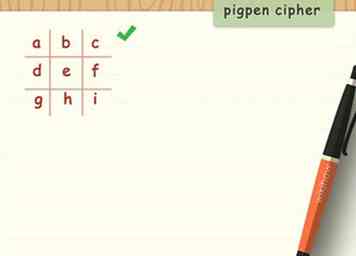

3 Prueba el cifrado de pigpen. Dibuje una cuadrícula de tres en raya en un pedazo de papel. Escriba las letras A a I en la cuadrícula yendo de izquierda a derecha, de arriba a abajo. En este ejemplo:

3 Prueba el cifrado de pigpen. Dibuje una cuadrícula de tres en raya en un pedazo de papel. Escriba las letras A a I en la cuadrícula yendo de izquierda a derecha, de arriba a abajo. En este ejemplo: - La primera fila se compone de las letras A, B, C.

- El segundo está compuesto por D, E, F.

- La última fila está compuesta por G, H, I.[5]

-

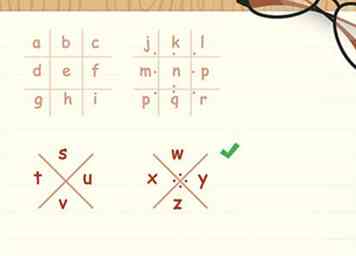

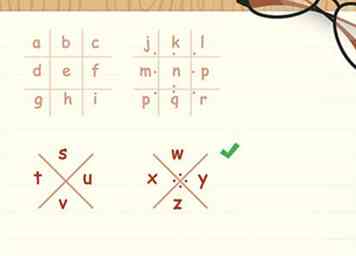

4 Crea una segunda grilla de tres en raya con puntos. Dibuje otra cuadrícula de tres en tres junto a la primera. Llene la cuadrícula con las letras J a R, de forma similar a la primera cuadrícula. Luego marque los puntos en cada espacio de la cuadrícula de cada fila como se describe:

4 Crea una segunda grilla de tres en raya con puntos. Dibuje otra cuadrícula de tres en tres junto a la primera. Llene la cuadrícula con las letras J a R, de forma similar a la primera cuadrícula. Luego marque los puntos en cada espacio de la cuadrícula de cada fila como se describe: - En la primera fila, comenzando por la izquierda, coloque un punto en la esquina inferior derecha (letra I), en el lado central inferior (letra K), y en la esquina inferior izquierda (letra L).

- En la segunda fila, empezando por la izquierda, coloque un punto en el lado derecho medio (letra M), en el lado medio inferior (letra N), y en el lado medio del lado izquierdo (letra O).

- En la segunda fila, empezando por la izquierda, coloque un punto en la esquina superior derecha (letra P), en el lado central superior (letra Q) y en la esquina superior izquierda (letra R).[6]

-

5 Escriba dos formas X debajo de cada cuadrícula. Estas dos formas X también se llenarán con letras para completar su clave de cifra de pigpen. En la segunda X, coloque puntos en los espacios abiertos que rodean donde se cruza X, de modo que haya un punto a cada lado del centro de la X. Luego:

5 Escriba dos formas X debajo de cada cuadrícula. Estas dos formas X también se llenarán con letras para completar su clave de cifra de pigpen. En la segunda X, coloque puntos en los espacios abiertos que rodean donde se cruza X, de modo que haya un punto a cada lado del centro de la X. Luego: - En la primera forma X (sin ranurar), escriba S en la parte superior de la X, T en el lado izquierdo, U a la derecha y V en la parte inferior.

- En la segunda forma de X, escriba W en la parte superior de la X, X en el lado izquierdo, Y a la derecha y Z en la parte inferior.[7]

-

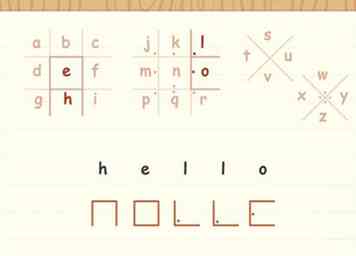

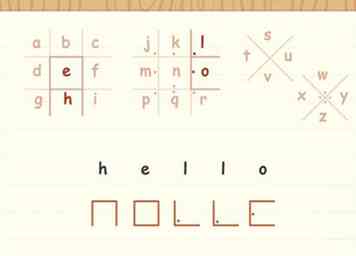

6 Use la cuadrícula que rodea las letras para escribir en el cifrado de pigpen. Las formas de cuadrícula (incluidos los puntos) que rodean las letras se utilizan como sustitutos de las letras mismas. Use su clave de cifra de pigpen para traducir mensajes dentro y fuera de pigpen.[8]

6 Use la cuadrícula que rodea las letras para escribir en el cifrado de pigpen. Las formas de cuadrícula (incluidos los puntos) que rodean las letras se utilizan como sustitutos de las letras mismas. Use su clave de cifra de pigpen para traducir mensajes dentro y fuera de pigpen.[8] -

7 Use un cifrado de cambio de fecha. Elige una fecha Esto podría ser algo con significado personal, como un cumpleaños o el día en que se graduó de la universidad, pero podría ser algo impersonal, como el cumpleaños de George Washington. Escriba la fecha como una cadena de números ininterrumpida. Esta es la tecla numérica.

7 Use un cifrado de cambio de fecha. Elige una fecha Esto podría ser algo con significado personal, como un cumpleaños o el día en que se graduó de la universidad, pero podría ser algo impersonal, como el cumpleaños de George Washington. Escriba la fecha como una cadena de números ininterrumpida. Esta es la tecla numérica. - Por ejemplo, si usaras el cumpleaños de George Washington (22/2/1732), lo escribirías como 2221732.

- Si ya acordó usar un cifrado de cambio de fecha con alguien, puede acompañar los mensajes cifrados con una pista (como "Washington") para la tecla numérica.[9]

-

8 Ingrese su mensaje con la tecla de número de cambio de fecha. Escribe tu mensaje en una hoja de papel. Debajo del mensaje, escriba un solo dígito de la tecla numérica para cada letra de su mensaje. Cuando llegue al último dígito de la tecla numérica, repita la tecla desde el principio. Por ejemplo, usando el cumpleaños de George Washington (22/2/1732):

8 Ingrese su mensaje con la tecla de número de cambio de fecha. Escribe tu mensaje en una hoja de papel. Debajo del mensaje, escriba un solo dígito de la tecla numérica para cada letra de su mensaje. Cuando llegue al último dígito de la tecla numérica, repita la tecla desde el principio. Por ejemplo, usando el cumpleaños de George Washington (22/2/1732): - Mensaje: Tengo hambre

- Encriptando:

Tengo hambre

2.2.2.1.7.3.2.2

Cambie las letras según la tecla numérica, como en ... - Mensaje codificado: K.O.J.V.U.J.T.A[10]

-

9 Usa un lenguaje secreto, como Pig Latin. En Pig Latin, las palabras que comienzan con un sonido de consonante cambian ese sonido al final de la palabra y agregan "ay". Esto es cierto para las palabras que comienzan con un grupo de consonantes. Las palabras que comienzan con vocales solo tienen "way" o "ay" añadidas al final de la palabra.

9 Usa un lenguaje secreto, como Pig Latin. En Pig Latin, las palabras que comienzan con un sonido de consonante cambian ese sonido al final de la palabra y agregan "ay". Esto es cierto para las palabras que comienzan con un grupo de consonantes. Las palabras que comienzan con vocales solo tienen "way" o "ay" añadidas al final de la palabra. - Ejemplos iniciales de consonantes: pig = igpay; me = emay; too = ootay; mojado = etway; hola = esohay

- Ejemplos iniciales del cluster de consonantes: glove = oveglay; camisa = irtshay; vivas = eerschay

- Ejemplos iniciales de vocales: explain = explainway; huevo = eggway; ends = endsay; comer = eatay[11]

Método dos de cinco:

Desbloqueo de Códigos

-

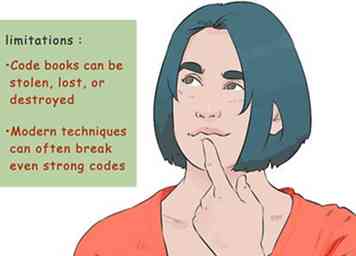

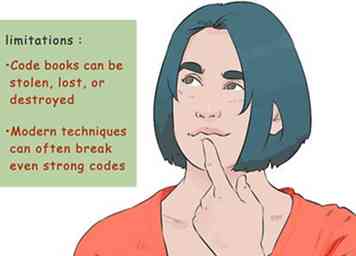

1 Reconocer las limitaciones de los códigos. Los libros de códigos pueden ser robados, perdidos o destruidos. Las técnicas modernas de criptoanálisis y el análisis por computadora a menudo pueden incluso romper códigos fuertes. Aun así, los códigos pueden condensar mensajes largos en una sola palabra de señalización, lo que los convierte en excelentes ahorradores de tiempo.[12]

1 Reconocer las limitaciones de los códigos. Los libros de códigos pueden ser robados, perdidos o destruidos. Las técnicas modernas de criptoanálisis y el análisis por computadora a menudo pueden incluso romper códigos fuertes. Aun así, los códigos pueden condensar mensajes largos en una sola palabra de señalización, lo que los convierte en excelentes ahorradores de tiempo.[12] - Los códigos sirven como una buena práctica de identificación de patrones. Esta habilidad se puede utilizar para codificar, decodificar, cifrar o descifrar mensajes.

- Los códigos se usan naturalmente entre amigos cercanos. Las bromas internas podrían considerarse como una especie de "código". Intenta desarrollar tu lenguaje de códigos con tus mejores amigos.

-

2 Determine el objetivo de su código. Conocer el propósito de su código evitará trabajos innecesarios.Si su objetivo es ahorrar tiempo, es posible que solo necesite algunas palabras clave específicas. Si intenta codificar mensajes detallados, es posible que deba desarrollar un libro de códigos que se parezca más a un diccionario.

2 Determine el objetivo de su código. Conocer el propósito de su código evitará trabajos innecesarios.Si su objetivo es ahorrar tiempo, es posible que solo necesite algunas palabras clave específicas. Si intenta codificar mensajes detallados, es posible que deba desarrollar un libro de códigos que se parezca más a un diccionario. - Seleccione frases comunes que ocurren en los mensajes que desea codificar. Estos son los objetivos principales a condensar en una palabra clave.

- Los códigos pueden complicarse aún más al usar varios códigos diferentes en rotación o combinación. Sin embargo, cuantos más códigos se usen, más libros de códigos serán necesarios para decodificar.[13]

-

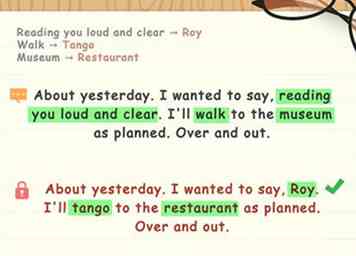

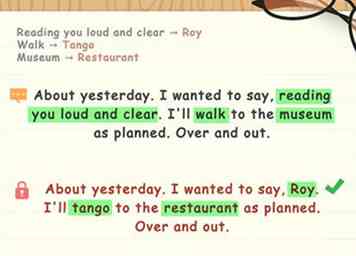

3 Desarrolla tu libro de códigos. Condense frases comunes, como "Lectura fuerte y clara", a algo como "Roy". Por cada palabra concebible en sus mensajes codificados y frases comunes, designe palabras de código alternativas.

3 Desarrolla tu libro de códigos. Condense frases comunes, como "Lectura fuerte y clara", a algo como "Roy". Por cada palabra concebible en sus mensajes codificados y frases comunes, designe palabras de código alternativas. - Algunas veces, un código parcial puede oscurecer un mensaje lo suficiente. Por ejemplo, si "caminar" significa "tango" y "museo" significa "restaurante" y la palabra clave "Roy" utilizada anteriormente tiene su valor,

- Mensaje: Sobre Ayer. Yo quería decir, Roy. Enfermo tango al restaurante como se planeó. Por encima y por fuera.

- Sentido: Sobre Ayer. Yo quería decir, leyéndote fuerte y claro. Enfermo caminar al museo como se planeó. Por encima y por fuera.[14]

- Algunas veces, un código parcial puede oscurecer un mensaje lo suficiente. Por ejemplo, si "caminar" significa "tango" y "museo" significa "restaurante" y la palabra clave "Roy" utilizada anteriormente tiene su valor,

-

4 Aplica tu libro de códigos a los mensajes. Use las palabras de código en su libro de códigos para codificar mensajes. Puede encontrar que puede ahorrar tiempo dejando nombres (como nombres y pronombres como I, me, she) como texto sin formato. Sin embargo, esta decisión depende puramente de su situación.

4 Aplica tu libro de códigos a los mensajes. Use las palabras de código en su libro de códigos para codificar mensajes. Puede encontrar que puede ahorrar tiempo dejando nombres (como nombres y pronombres como I, me, she) como texto sin formato. Sin embargo, esta decisión depende puramente de su situación. - Los códigos de dos partes aplican dos libros de códigos diferentes para codificar o decodificar un mensaje. Estos son mucho más fuertes que los códigos de una parte.

-

5 Use una clave para codificar su mensaje, alternativamente. Se puede usar un mensaje clave, un grupo de palabras, letras, símbolos o una combinación de estos para codificar información.[15] El destinatario de su mensaje también necesitará esta frase clave o clave de letras / símbolos para decodificar el mensaje.[16]

5 Use una clave para codificar su mensaje, alternativamente. Se puede usar un mensaje clave, un grupo de palabras, letras, símbolos o una combinación de estos para codificar información.[15] El destinatario de su mensaje también necesitará esta frase clave o clave de letras / símbolos para decodificar el mensaje.[16] - Por ejemplo, con la palabra clave "SECRETO", cada letra de su mensaje se convertiría en el número de letras entre ella y la letra correspondiente de la palabra clave. Como en,

- Mensaje: Hola

- Codificación:

/Su 11 letras lejos de la tecla / S /

/ e / es lo mismo (cero) como la clave / E /

/ l / es 9 letras alejadas de la tecla / C /

Y así… - Mensaje codificado: 11; 0 ; 9 ; 6 ; 10

- Por ejemplo, con la palabra clave "SECRETO", cada letra de su mensaje se convertiría en el número de letras entre ella y la letra correspondiente de la palabra clave. Como en,

-

6 Decodificar mensajes A medida que reciba mensajes codificados, tendrá que hacer uso de su libro de códigos o palabra clave / frase para darles sentido. Esto puede ser difícil al principio, pero será más intuitivo a medida que te familiarices con el código.[17]

6 Decodificar mensajes A medida que reciba mensajes codificados, tendrá que hacer uso de su libro de códigos o palabra clave / frase para darles sentido. Esto puede ser difícil al principio, pero será más intuitivo a medida que te familiarices con el código.[17] - Para fortalecer su capacidad de codificación, puede invitar a sus amigos a unirse a un grupo aficionado a la creación de códigos. Pasa mensajes para mejorar tus habilidades.

Método tres de cinco:

Aprendiendo códigos comunes

-

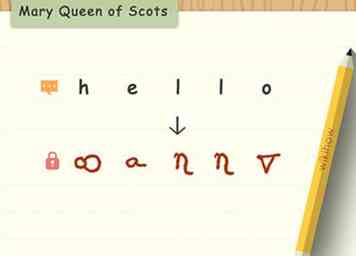

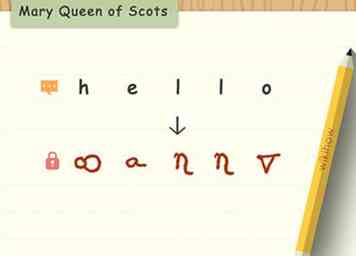

1 Emplea el código utilizado por María, Reina de Escocia. Al tratar de enviar mensajes durante un momento de agitación política, María, Reina de Escocia, usó símbolos como un código sustituto para las letras inglesas y las palabras comunes.[18] Algunas características del código de Mary que pueden resultar útiles para su propia criptoeducación incluyen:

1 Emplea el código utilizado por María, Reina de Escocia. Al tratar de enviar mensajes durante un momento de agitación política, María, Reina de Escocia, usó símbolos como un código sustituto para las letras inglesas y las palabras comunes.[18] Algunas características del código de Mary que pueden resultar útiles para su propia criptoeducación incluyen: - El uso de formas simples para letras de alta frecuencia, como el uso de Mary de un círculo para la letra / A /. Esto ahorra tiempo durante la codificación.

- Los símbolos comunes utilizados como parte del nuevo lenguaje de códigos, como el uso de Mary de "8" como código para la letra "Y". Estos pueden confundir a los interruptores de código que podrían interpretar esto como un número y no como un símbolo de código.

- Símbolos únicos para palabras comunes. En los días de María, "orar" y "portador" recibían símbolos únicos, pero estos eran más comunes entonces que en la actualidad. Aún así, usar símbolos para palabras y frases frecuentes ahorra tiempo y agrega complejidad.[19]

-

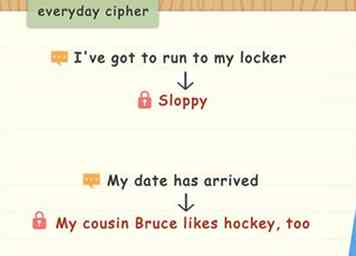

2 Use frases de código similares a las alertas militares. Las frases de código pueden colapsar una gran cantidad de significado en una sola frase. Incluso muchos tipos de alerta militar, como el sistema DEFCON, son simplemente códigos conocidos para un estado de preparación para la defensa.[20] Encuentra palabras y frases adecuadas en tu vida diaria.

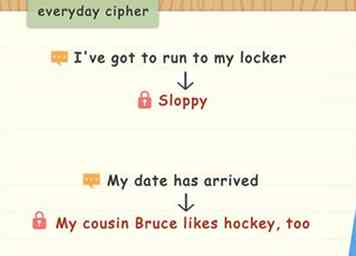

2 Use frases de código similares a las alertas militares. Las frases de código pueden colapsar una gran cantidad de significado en una sola frase. Incluso muchos tipos de alerta militar, como el sistema DEFCON, son simplemente códigos conocidos para un estado de preparación para la defensa.[20] Encuentra palabras y frases adecuadas en tu vida diaria. - Por ejemplo, en lugar de decir "Tengo que ir a mi casillero" entre tus amigos, podrías usar la palabra clave "Sloppy".

- Para que tus amigos sepan que la persona con la que quieres salir ha ingresado a la sala, podrías decir la frase clave: "A mi primo Bruce también le gusta el hockey".

-

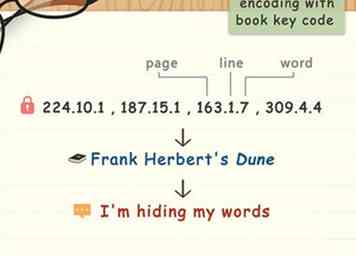

3 Codifique mensajes con un código de clave de libro. Los libros son relativamente fáciles de conseguir. Si un libro se ha decidido como la clave de un código, cuando recibe un mensaje puede ir a una librería o biblioteca para buscar la clave para decodificarlo.

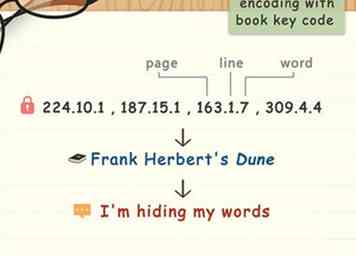

3 Codifique mensajes con un código de clave de libro. Los libros son relativamente fáciles de conseguir. Si un libro se ha decidido como la clave de un código, cuando recibe un mensaje puede ir a una librería o biblioteca para buscar la clave para decodificarlo. - Por ejemplo, puede decidir usar Frank Herbert Duna, con números de código que representan la página, línea y palabra de número comenzando desde la izquierda.

- Mensaje codificado: 224.10.1 ; 187.15.1 ; 163.1.7 ; 309.4.4

- Mensaje descodificado: Estoy escondiendo mis palabras.

- Las diferentes ediciones de libros pueden usar diferentes números de página. Para asegurarse de que el libro correcto se utiliza como clave, incluya información de publicación, como edición, año publicado, etc. con la clave de su libro.[21]

- Por ejemplo, puede decidir usar Frank Herbert Duna, con números de código que representan la página, línea y palabra de número comenzando desde la izquierda.

Método cuatro de cinco:

Descifrar las cifras

-

1 Determine la idoneidad de usar un cifrado. Un cifrado utiliza un algoritmo, que es como un proceso o transformación que se aplica a un mensaje de forma coherente. Esto significa que cualquiera que conozca el cifrado puede traducirlo.[22]

1 Determine la idoneidad de usar un cifrado. Un cifrado utiliza un algoritmo, que es como un proceso o transformación que se aplica a un mensaje de forma coherente. Esto significa que cualquiera que conozca el cifrado puede traducirlo.[22] - Las cifras complejas pueden confundir incluso a los criptoanalistas entrenados. A veces, la matemática detrás de las cifras complejas puede ser una defensa adecuada para ocultar los mensajes cotidianos.

- Muchos criptógrafos agregan una clave, como la fecha, para fortalecer las cifras. Esta tecla ajusta los valores de salida por el número correspondiente del día del mes (en el primero, todos los valores de salida se cambiarían en uno).[23]

-

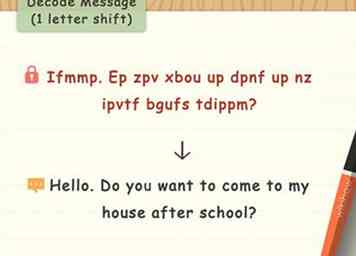

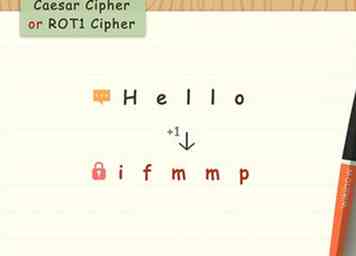

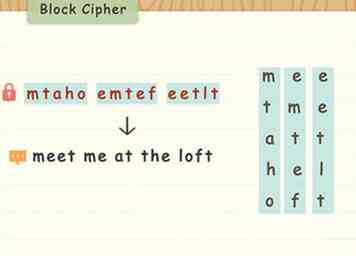

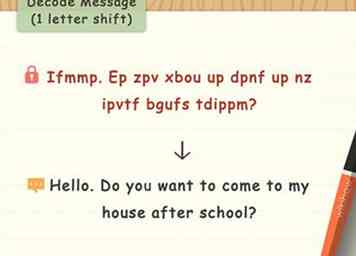

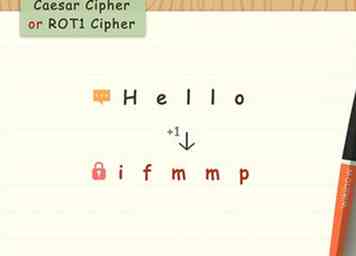

2 Inventa un algoritmo para aplicar a los mensajes. Uno de los cifrados más simples que puede aplicar es el cifrado ROT1 (a veces llamado Cifrado César). Este nombre simplemente significa que debe rotar una sola letra hacia adelante en el alfabeto para cada letra de su mensaje.[24]

2 Inventa un algoritmo para aplicar a los mensajes. Uno de los cifrados más simples que puede aplicar es el cifrado ROT1 (a veces llamado Cifrado César). Este nombre simplemente significa que debe rotar una sola letra hacia adelante en el alfabeto para cada letra de su mensaje.[24] - Mensaje ROT1: Hola

- ROT1 Encriptado: yo ; f; m; m; pag

- Los Cifrados César se pueden modificar para girar hacia delante una serie de letras diferentes del alfabeto. En concepto, ROT1 y ROT13 son esencialmente lo mismo.

- Las cifras pueden ser increíblemente complejas. Algunos requieren el uso de coordenadas, tiempos y otros valores también. Algún proceso de cifrado puede requerir el uso de una computadora.

-

3 Mensajes de cifrado. Usa tu algoritmo para encriptar tus mensajes. A medida que aprenda el proceso de cifrado, su velocidad debería aumentar. Agregue a su algoritmo para hacerlo más complejo. Por ejemplo,

3 Mensajes de cifrado. Usa tu algoritmo para encriptar tus mensajes. A medida que aprenda el proceso de cifrado, su velocidad debería aumentar. Agregue a su algoritmo para hacerlo más complejo. Por ejemplo, - Incluya una condición rotativa en su cifrado, como el día de la semana. Para cada día de la semana, asigne un valor. Ajuste su cifrado según este valor al encriptar un mensaje ese día.

- Incluya un número de página con su mensaje cifrado. Cada letra correspondiente de esa página servirá como clave para el mensaje, como en,

- 1er mensaje descifrado: 7 ; 2 ; 3 ; 6 ; 3

- Libro clave: A_girl (los espacios no se cuentan)

/Su 7 cartas lejos de / A /

/ e / es 2 cartas lejos de / g /

/ l / es 3 espacios lejos de / i /

Y así… - Mensaje clave ajustado: Hola[25]

-

4 Descifrar mensajes Cuando tenga experiencia leyendo su cifrado, se convertirá en una segunda naturaleza, o al menos más fácil. Como la aplicación de estos procesos (algoritmos) es consistente, el hábito le ayudará a observar las tendencias y adquirir intuición cuando trabaje con este tipo de sistema criptográfico.

4 Descifrar mensajes Cuando tenga experiencia leyendo su cifrado, se convertirá en una segunda naturaleza, o al menos más fácil. Como la aplicación de estos procesos (algoritmos) es consistente, el hábito le ayudará a observar las tendencias y adquirir intuición cuando trabaje con este tipo de sistema criptográfico. - Los clubes de criptografía amateur son populares en línea. Muchos de estos son gratuitos y ofrecen información básica sobre los conceptos básicos del cifrado moderno.[26]

Método cinco de cinco:

Agarrando cifras estándar

-

1 Master Morse Code. Independientemente de su nombre, el código Morse es un cifrado. Los puntos y las rayas representan señales eléctricas largas y cortas que, a su vez, representan las letras del alfabeto. Esto permitió la comunicación eléctrica antigua (telégrafos). Las letras comunes en Morse, representadas como señales largas (_) y cortas (.), Incluyen:

1 Master Morse Code. Independientemente de su nombre, el código Morse es un cifrado. Los puntos y las rayas representan señales eléctricas largas y cortas que, a su vez, representan las letras del alfabeto. Esto permitió la comunicación eléctrica antigua (telégrafos). Las letras comunes en Morse, representadas como señales largas (_) y cortas (.), Incluyen: - R; S; T; L: ._. ; _ ...; _; ._ ...

- UN ; E; O: ._; . ; _ _ _[27]

-

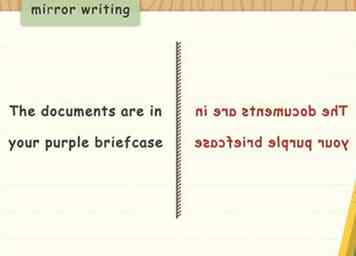

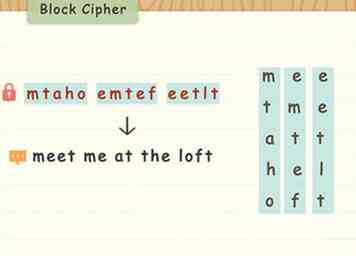

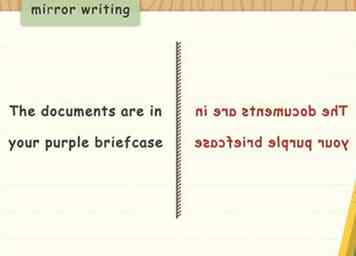

2 Haga uso de cifras de transposición. Muchos grandes de la historia, como el genio Leonardo da Vinci, han escrito mensajes porque se verían reflejados en un espejo. Debido a esto, cifrar de esta manera a menudo se llama "escritura espejo". Este tipo de cifras pueden ser difíciles al principio, pero generalmente se convierten en una segunda naturaleza rápidamente.[28]

2 Haga uso de cifras de transposición. Muchos grandes de la historia, como el genio Leonardo da Vinci, han escrito mensajes porque se verían reflejados en un espejo. Debido a esto, cifrar de esta manera a menudo se llama "escritura espejo". Este tipo de cifras pueden ser difíciles al principio, pero generalmente se convierten en una segunda naturaleza rápidamente.[28] - Las cifras de transposición generalmente tratan los mensajes o la formación de letras visualmente. La imagen del mensaje se transforma para ocultar su significado.[29]

-

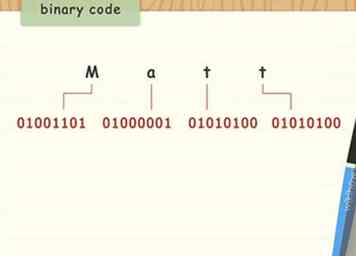

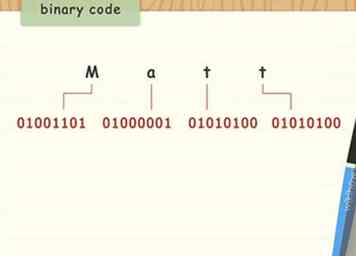

3 Convierte mensajes a binario. Binario es el lenguaje de 1 y 0 que usan las computadoras. Las combinaciones de estos 1 y 0 se pueden cifrar y luego descifrar con una tecla binaria, o calculando los valores representados por los 1 y 0 para cada letra comunicada en un mensaje.

3 Convierte mensajes a binario. Binario es el lenguaje de 1 y 0 que usan las computadoras. Las combinaciones de estos 1 y 0 se pueden cifrar y luego descifrar con una tecla binaria, o calculando los valores representados por los 1 y 0 para cada letra comunicada en un mensaje. - El nombre "Matt" cifraría a binario como: 01001101; 01000001; 01010100; 01010100.[30]

Minotauromaquia

Minotauromaquia

1 Escribe palabras al revés. Esta es una forma simple de codificar mensajes para que no puedan ser entendidos de un vistazo. Un mensaje como "Encuéntrame afuera", escrito al revés, sería "Teem em edistuo".

1 Escribe palabras al revés. Esta es una forma simple de codificar mensajes para que no puedan ser entendidos de un vistazo. Un mensaje como "Encuéntrame afuera", escrito al revés, sería "Teem em edistuo".  2 Refleja el alfabeto por la mitad para cifrar los mensajes. Escriba las letras A a M en una sola línea en una hoja de papel. Directamente debajo de esta línea, escriba las letras N a Z también en una sola línea. Cambie cada letra de los mensajes a la letra opuesta de las dos líneas de letras que ha escrito.

2 Refleja el alfabeto por la mitad para cifrar los mensajes. Escriba las letras A a M en una sola línea en una hoja de papel. Directamente debajo de esta línea, escriba las letras N a Z también en una sola línea. Cambie cada letra de los mensajes a la letra opuesta de las dos líneas de letras que ha escrito.  3 Prueba el cifrado de pigpen. Dibuje una cuadrícula de tres en raya en un pedazo de papel. Escriba las letras A a I en la cuadrícula yendo de izquierda a derecha, de arriba a abajo. En este ejemplo:

3 Prueba el cifrado de pigpen. Dibuje una cuadrícula de tres en raya en un pedazo de papel. Escriba las letras A a I en la cuadrícula yendo de izquierda a derecha, de arriba a abajo. En este ejemplo:  4 Crea una segunda grilla de tres en raya con puntos. Dibuje otra cuadrícula de tres en tres junto a la primera. Llene la cuadrícula con las letras J a R, de forma similar a la primera cuadrícula. Luego marque los puntos en cada espacio de la cuadrícula de cada fila como se describe:

4 Crea una segunda grilla de tres en raya con puntos. Dibuje otra cuadrícula de tres en tres junto a la primera. Llene la cuadrícula con las letras J a R, de forma similar a la primera cuadrícula. Luego marque los puntos en cada espacio de la cuadrícula de cada fila como se describe:  5 Escriba dos formas X debajo de cada cuadrícula. Estas dos formas X también se llenarán con letras para completar su clave de cifra de pigpen. En la segunda X, coloque puntos en los espacios abiertos que rodean donde se cruza X, de modo que haya un punto a cada lado del centro de la X. Luego:

5 Escriba dos formas X debajo de cada cuadrícula. Estas dos formas X también se llenarán con letras para completar su clave de cifra de pigpen. En la segunda X, coloque puntos en los espacios abiertos que rodean donde se cruza X, de modo que haya un punto a cada lado del centro de la X. Luego:  6 Use la cuadrícula que rodea las letras para escribir en el cifrado de pigpen. Las formas de cuadrícula (incluidos los puntos) que rodean las letras se utilizan como sustitutos de las letras mismas. Use su clave de cifra de pigpen para traducir mensajes dentro y fuera de pigpen.[8]

6 Use la cuadrícula que rodea las letras para escribir en el cifrado de pigpen. Las formas de cuadrícula (incluidos los puntos) que rodean las letras se utilizan como sustitutos de las letras mismas. Use su clave de cifra de pigpen para traducir mensajes dentro y fuera de pigpen.[8]  7 Use un cifrado de cambio de fecha. Elige una fecha Esto podría ser algo con significado personal, como un cumpleaños o el día en que se graduó de la universidad, pero podría ser algo impersonal, como el cumpleaños de George Washington. Escriba la fecha como una cadena de números ininterrumpida. Esta es la tecla numérica.

7 Use un cifrado de cambio de fecha. Elige una fecha Esto podría ser algo con significado personal, como un cumpleaños o el día en que se graduó de la universidad, pero podría ser algo impersonal, como el cumpleaños de George Washington. Escriba la fecha como una cadena de números ininterrumpida. Esta es la tecla numérica.  8 Ingrese su mensaje con la tecla de número de cambio de fecha. Escribe tu mensaje en una hoja de papel. Debajo del mensaje, escriba un solo dígito de la tecla numérica para cada letra de su mensaje. Cuando llegue al último dígito de la tecla numérica, repita la tecla desde el principio. Por ejemplo, usando el cumpleaños de George Washington (22/2/1732):

8 Ingrese su mensaje con la tecla de número de cambio de fecha. Escribe tu mensaje en una hoja de papel. Debajo del mensaje, escriba un solo dígito de la tecla numérica para cada letra de su mensaje. Cuando llegue al último dígito de la tecla numérica, repita la tecla desde el principio. Por ejemplo, usando el cumpleaños de George Washington (22/2/1732):  9 Usa un lenguaje secreto, como Pig Latin. En Pig Latin, las palabras que comienzan con un sonido de consonante cambian ese sonido al final de la palabra y agregan "ay". Esto es cierto para las palabras que comienzan con un grupo de consonantes. Las palabras que comienzan con vocales solo tienen "way" o "ay" añadidas al final de la palabra.

9 Usa un lenguaje secreto, como Pig Latin. En Pig Latin, las palabras que comienzan con un sonido de consonante cambian ese sonido al final de la palabra y agregan "ay". Esto es cierto para las palabras que comienzan con un grupo de consonantes. Las palabras que comienzan con vocales solo tienen "way" o "ay" añadidas al final de la palabra.  1 Reconocer las limitaciones de los códigos. Los libros de códigos pueden ser robados, perdidos o destruidos. Las técnicas modernas de criptoanálisis y el análisis por computadora a menudo pueden incluso romper códigos fuertes. Aun así, los códigos pueden condensar mensajes largos en una sola palabra de señalización, lo que los convierte en excelentes ahorradores de tiempo.[12]

1 Reconocer las limitaciones de los códigos. Los libros de códigos pueden ser robados, perdidos o destruidos. Las técnicas modernas de criptoanálisis y el análisis por computadora a menudo pueden incluso romper códigos fuertes. Aun así, los códigos pueden condensar mensajes largos en una sola palabra de señalización, lo que los convierte en excelentes ahorradores de tiempo.[12]  2 Determine el objetivo de su código. Conocer el propósito de su código evitará trabajos innecesarios.Si su objetivo es ahorrar tiempo, es posible que solo necesite algunas palabras clave específicas. Si intenta codificar mensajes detallados, es posible que deba desarrollar un libro de códigos que se parezca más a un diccionario.

2 Determine el objetivo de su código. Conocer el propósito de su código evitará trabajos innecesarios.Si su objetivo es ahorrar tiempo, es posible que solo necesite algunas palabras clave específicas. Si intenta codificar mensajes detallados, es posible que deba desarrollar un libro de códigos que se parezca más a un diccionario.  3 Desarrolla tu libro de códigos. Condense frases comunes, como "Lectura fuerte y clara", a algo como "Roy". Por cada palabra concebible en sus mensajes codificados y frases comunes, designe palabras de código alternativas.

3 Desarrolla tu libro de códigos. Condense frases comunes, como "Lectura fuerte y clara", a algo como "Roy". Por cada palabra concebible en sus mensajes codificados y frases comunes, designe palabras de código alternativas.  4 Aplica tu libro de códigos a los mensajes. Use las palabras de código en su libro de códigos para codificar mensajes. Puede encontrar que puede ahorrar tiempo dejando nombres (como nombres y pronombres como I, me, she) como texto sin formato. Sin embargo, esta decisión depende puramente de su situación.

4 Aplica tu libro de códigos a los mensajes. Use las palabras de código en su libro de códigos para codificar mensajes. Puede encontrar que puede ahorrar tiempo dejando nombres (como nombres y pronombres como I, me, she) como texto sin formato. Sin embargo, esta decisión depende puramente de su situación.  5 Use una clave para codificar su mensaje, alternativamente. Se puede usar un mensaje clave, un grupo de palabras, letras, símbolos o una combinación de estos para codificar información.[15] El destinatario de su mensaje también necesitará esta frase clave o clave de letras / símbolos para decodificar el mensaje.[16]

5 Use una clave para codificar su mensaje, alternativamente. Se puede usar un mensaje clave, un grupo de palabras, letras, símbolos o una combinación de estos para codificar información.[15] El destinatario de su mensaje también necesitará esta frase clave o clave de letras / símbolos para decodificar el mensaje.[16]  6 Decodificar mensajes A medida que reciba mensajes codificados, tendrá que hacer uso de su libro de códigos o palabra clave / frase para darles sentido. Esto puede ser difícil al principio, pero será más intuitivo a medida que te familiarices con el código.[17]

6 Decodificar mensajes A medida que reciba mensajes codificados, tendrá que hacer uso de su libro de códigos o palabra clave / frase para darles sentido. Esto puede ser difícil al principio, pero será más intuitivo a medida que te familiarices con el código.[17]  1 Emplea el código utilizado por María, Reina de Escocia. Al tratar de enviar mensajes durante un momento de agitación política, María, Reina de Escocia, usó símbolos como un código sustituto para las letras inglesas y las palabras comunes.[18] Algunas características del código de Mary que pueden resultar útiles para su propia criptoeducación incluyen:

1 Emplea el código utilizado por María, Reina de Escocia. Al tratar de enviar mensajes durante un momento de agitación política, María, Reina de Escocia, usó símbolos como un código sustituto para las letras inglesas y las palabras comunes.[18] Algunas características del código de Mary que pueden resultar útiles para su propia criptoeducación incluyen:  2 Use frases de código similares a las alertas militares. Las frases de código pueden colapsar una gran cantidad de significado en una sola frase. Incluso muchos tipos de alerta militar, como el sistema DEFCON, son simplemente códigos conocidos para un estado de preparación para la defensa.[20] Encuentra palabras y frases adecuadas en tu vida diaria.

2 Use frases de código similares a las alertas militares. Las frases de código pueden colapsar una gran cantidad de significado en una sola frase. Incluso muchos tipos de alerta militar, como el sistema DEFCON, son simplemente códigos conocidos para un estado de preparación para la defensa.[20] Encuentra palabras y frases adecuadas en tu vida diaria.  3 Codifique mensajes con un código de clave de libro. Los libros son relativamente fáciles de conseguir. Si un libro se ha decidido como la clave de un código, cuando recibe un mensaje puede ir a una librería o biblioteca para buscar la clave para decodificarlo.

3 Codifique mensajes con un código de clave de libro. Los libros son relativamente fáciles de conseguir. Si un libro se ha decidido como la clave de un código, cuando recibe un mensaje puede ir a una librería o biblioteca para buscar la clave para decodificarlo.  1 Determine la idoneidad de usar un cifrado. Un cifrado utiliza un algoritmo, que es como un proceso o transformación que se aplica a un mensaje de forma coherente. Esto significa que cualquiera que conozca el cifrado puede traducirlo.[22]

1 Determine la idoneidad de usar un cifrado. Un cifrado utiliza un algoritmo, que es como un proceso o transformación que se aplica a un mensaje de forma coherente. Esto significa que cualquiera que conozca el cifrado puede traducirlo.[22]  2 Inventa un algoritmo para aplicar a los mensajes. Uno de los cifrados más simples que puede aplicar es el cifrado ROT1 (a veces llamado Cifrado César). Este nombre simplemente significa que debe rotar una sola letra hacia adelante en el alfabeto para cada letra de su mensaje.[24]

2 Inventa un algoritmo para aplicar a los mensajes. Uno de los cifrados más simples que puede aplicar es el cifrado ROT1 (a veces llamado Cifrado César). Este nombre simplemente significa que debe rotar una sola letra hacia adelante en el alfabeto para cada letra de su mensaje.[24]  3 Mensajes de cifrado. Usa tu algoritmo para encriptar tus mensajes. A medida que aprenda el proceso de cifrado, su velocidad debería aumentar. Agregue a su algoritmo para hacerlo más complejo. Por ejemplo,

3 Mensajes de cifrado. Usa tu algoritmo para encriptar tus mensajes. A medida que aprenda el proceso de cifrado, su velocidad debería aumentar. Agregue a su algoritmo para hacerlo más complejo. Por ejemplo,  4 Descifrar mensajes Cuando tenga experiencia leyendo su cifrado, se convertirá en una segunda naturaleza, o al menos más fácil. Como la aplicación de estos procesos (algoritmos) es consistente, el hábito le ayudará a observar las tendencias y adquirir intuición cuando trabaje con este tipo de sistema criptográfico.

4 Descifrar mensajes Cuando tenga experiencia leyendo su cifrado, se convertirá en una segunda naturaleza, o al menos más fácil. Como la aplicación de estos procesos (algoritmos) es consistente, el hábito le ayudará a observar las tendencias y adquirir intuición cuando trabaje con este tipo de sistema criptográfico.  1 Master Morse Code. Independientemente de su nombre, el código Morse es un cifrado. Los puntos y las rayas representan señales eléctricas largas y cortas que, a su vez, representan las letras del alfabeto. Esto permitió la comunicación eléctrica antigua (telégrafos). Las letras comunes en Morse, representadas como señales largas (_) y cortas (.), Incluyen:

1 Master Morse Code. Independientemente de su nombre, el código Morse es un cifrado. Los puntos y las rayas representan señales eléctricas largas y cortas que, a su vez, representan las letras del alfabeto. Esto permitió la comunicación eléctrica antigua (telégrafos). Las letras comunes en Morse, representadas como señales largas (_) y cortas (.), Incluyen:  2 Haga uso de cifras de transposición. Muchos grandes de la historia, como el genio Leonardo da Vinci, han escrito mensajes porque se verían reflejados en un espejo. Debido a esto, cifrar de esta manera a menudo se llama "escritura espejo". Este tipo de cifras pueden ser difíciles al principio, pero generalmente se convierten en una segunda naturaleza rápidamente.[28]

2 Haga uso de cifras de transposición. Muchos grandes de la historia, como el genio Leonardo da Vinci, han escrito mensajes porque se verían reflejados en un espejo. Debido a esto, cifrar de esta manera a menudo se llama "escritura espejo". Este tipo de cifras pueden ser difíciles al principio, pero generalmente se convierten en una segunda naturaleza rápidamente.[28]  3 Convierte mensajes a binario. Binario es el lenguaje de 1 y 0 que usan las computadoras. Las combinaciones de estos 1 y 0 se pueden cifrar y luego descifrar con una tecla binaria, o calculando los valores representados por los 1 y 0 para cada letra comunicada en un mensaje.

3 Convierte mensajes a binario. Binario es el lenguaje de 1 y 0 que usan las computadoras. Las combinaciones de estos 1 y 0 se pueden cifrar y luego descifrar con una tecla binaria, o calculando los valores representados por los 1 y 0 para cada letra comunicada en un mensaje.